Att förlora affärskritisk information kan innebära stopp i Stockholm-kontoret och dyra konsekvenser för både IT-avdelning och administration. Tidig analys av backupbehov säkerställer att rätt data skyddas och verksamheten snabbt kan återhämta sig efter incidenter. Genom att följa cybersäkerhetsprinciper blir det lättare att förstå vilka åtgärder som krävs och slippa oväntade datakatastrofer i företaget.

Innehållsförteckning

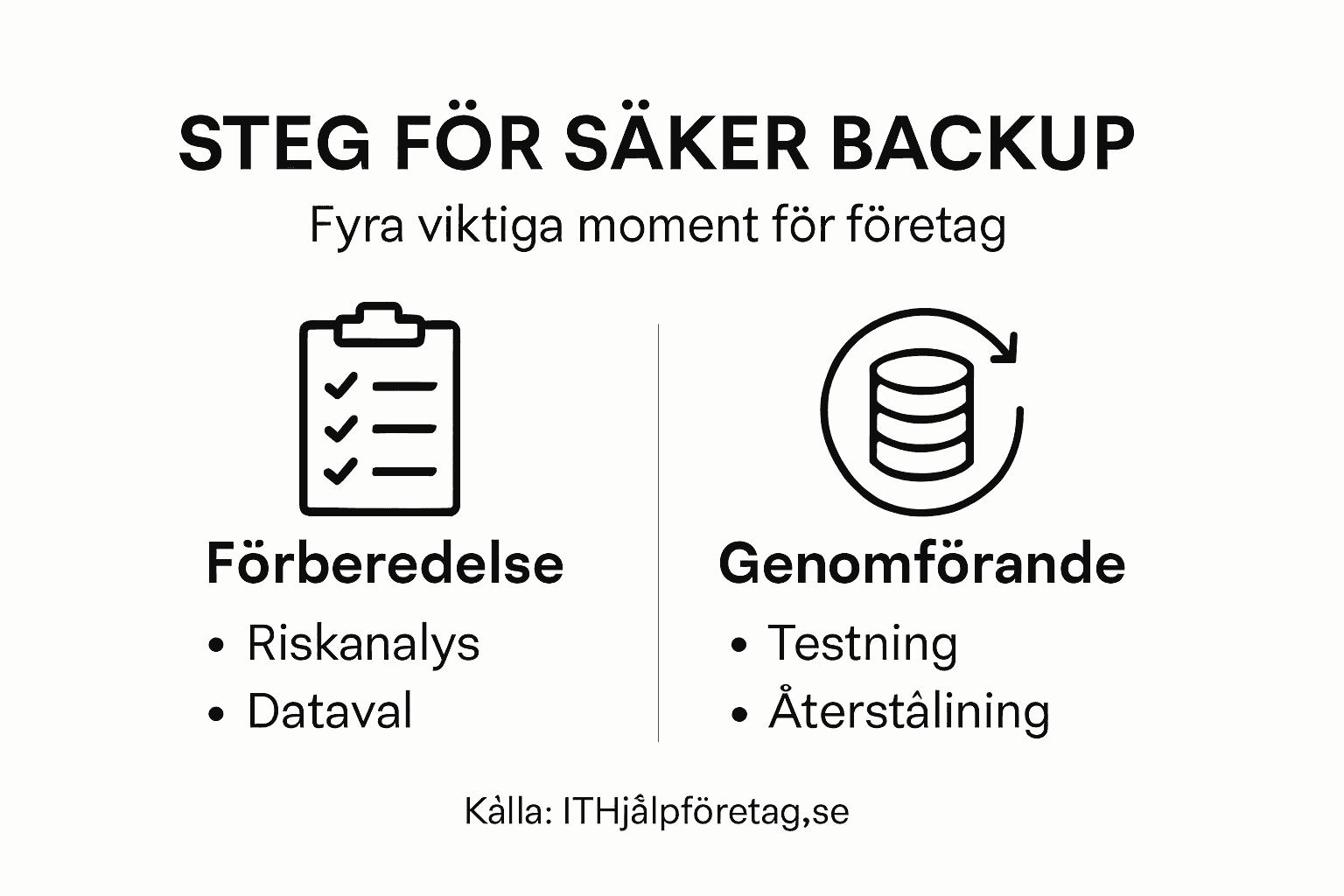

- Steg 1: Analysera företagets backupbehov

- Steg 2: Välj och konfigurera backup-lösning

- Steg 3: Implementera säker lagring och återställning

- Steg 4: Testa och verifiera backupens funktion

Snabböversikt

| Nyckelpunkt | Förklaring |

|---|---|

| 1. Identifiera kritisk data | Kartlägg företagets mest känsliga data som kundbaser och immateriell egendom. |

| 2. Välj rätt backup-lösning | Anpassa backupmetoden efter företagets specifika behov och datahantering. |

| 3. Säkerställ kryptering och åtkomst | Kryptera backupdata och implementera strikt åtkomstkontroll för säkerhet. |

| 4. Testa och verifiera säkerhetskopiering | Genomför regelbundna tester för att säkerställa att återställning fungerar korrekt. |

| 5. Dokumentera processer noggrant | Registrera alla konfigurationer och tester för att underlätta framtida hantering. |

Steg 1: Analysera företagets backupbehov

Det här steget handlar om att få en tydlig bild av vad du faktiskt behöver skydda och varför. Utan denna kartläggning riskerar du att investera i fel lösningar eller missa kritisk data helt.

Börja med att identifiera din mest känsliga data. För ett typiskt Stockholm-baserat företag innebär det kundbaser, ekonomiska register, kontrakt och immateriell egendom som utveckling eller design.

För att göra detta systematiskt bör du:

- Lista alla system och databaser som är kritiska för daglig drift

- Bedöm hur lång tid du kan klara utan tillgång till varje datasats (RTO, Recovery Time Objective)

- Bestäm hur mycket data du kan tillåta förlora i värsta fall (RPO, Recovery Point Objective)

- Dokumentera regelverk och lagkrav som påverkar din branschen

Denna process kallas ofta för en riskvärdering. Cybersäkerhetsprinciper för organisationer hjälper dig att strukturera detta arbete utifrån din verksamhetsstorlek och komplexitet.

Tänk på att du behöver involvera både IT-personal och verksamhetsledare här. IT-chefen vet vilken teknik ni använder, men kontorsadministratören och försäljningschefen vet vilken data som är mest kritisk för affären.

Snabböversikt: Nyckelroller och deras ansvar för backup

| Roll | Huvudansvar | Affärsnytta |

|---|---|---|

| IT-chef | Välj och konfigurera teknik | Säkerställer teknisk funktion |

| Kontorspersonal | Identifiera kritiska data | Undviker affärskritisk dataförlust |

| Säljchef | Klargör lagkrav/kundkrav | Uppfyller avtal och sekretess |

Din backup-strategi måste matcha både vad som går sönder tekniskt och vad som gör mest skada affärsmässigt.

När du har denna överblick blir det mycket enklare att välja rätt backup-lösning senare. Du vet exakt vilka krav du ställer och kan mäta om en lösning passar.

Dont forget att även små företag kan få omfattande datakrav genom sekretesslagstiftning eller kunders förväntningar. En startup med få anställda kan ofta ha större backup-krav än många större organisationer.

Praktiskt tips: Skapa en enkel matris med tre kolumner: Datasystem, RTO (återställningstid), och RPO (dataförlust du kan acceptera). Fyll denna tillsammans med verksamhetsledningen över en kaffekopp, så sparar du omfattande möten senare.

Steg 2: Välj och konfigurera backup-lösning

Nu när du vet vad du behöver skydda är det dags att välja rätt verktyg. Det finns många alternativ, och det viktigaste är att matcha lösningen mot de behov du identifierade i steg ett.

Börja med att bestämma vilken typ av backup du behöver. Olika backupmetoder som fullständiga säkerhetskopior, inkrementella eller differentiella fungerar olika bra beroende på hur ofta dina data förändras och hur snabbt du behöver återställa.

För ett företag i Stockholm är detta särskilt viktigt. Du kanske behöver både lokal backup för snabb återställning och molnbaserad backup för katastrofskydd.

Välj mellan dessa alternativ:

Här är en översikt över olika backupmetoder och när de passar bäst:

| Backupmetod | Fördelar | Begränsningar |

|---|---|---|

| Fullständig backup | Snabb och enkel återställning | Kräver mycket lagringsutrymme |

| Inkrementell backup | Sparar utrymme och tid | Längre återställningstid |

| Differentiell backup | Snabbare återställning än inkrementell | Växande lagringsbehov över tid |

- Molnbaserad backup för flexibilitet och tillgänglighet utan egen hårdvara

- Externa hårddiskar för enkel lokal lagring och snabb återställning

- On-premise-servrar för företag med mycket data och specifikumkrav

- Hybridlösning som kombinerar flera metoder för bästa skydd

När du har valt lösning är det tid för konfiguration. Detta är inte något du kan strunta i. Här sätter du hastighet, frekvens och var data lagras.

Den klassiska 3-2-1-regeln innebär tre kopior av dina data, på två olika lagringstyper, med en kopia offsite. Det låter kanske överdrivet, men för ett företag utan denna skydd blir återställningen en mardröm om något händer.

Konfigurera också automatisk backup. Manuella säkerhetskopior är ett sätt att tappa data på. Systemet ska backa upp enligt ett schema som matchar dina RPO-värden från steg ett.

Den tredje delen av konfigurationen är åtkomstskydd. Din backup är bara värd något om du kan komma åt den. Se till att backup-data är krypterad både under överföring och lagring.

En backup utan tillförlitlig återställning är ingen backup alls.

Testning är avgörande innan du går live. Försök återställa en fil eller ett helt system för att verifiera att processen fungerar. Många företag upptäcker för sent att deras backup inte faktiskt fungerar.

När allt är konfigurerat dokumenterar du processen. IT-personal byt ofta, och nästa person måste förstå vad som gjordes och varför.

Praktiskt tips: Skapa en testklon av ett less-kritiskt system och genomför en fullständig återställning innan du startar produktionen helt. Detta tar några timmar men sparar många timmar av panik senare.

Steg 3: Implementera säker lagring och återställning

Den här delen handlar om att göra backup-systemet verkligen säkert och pålitligt. En backup som någon kan hacka eller som inte går att återställa är värdelös.

Börja med kryptering. All data som lagras måste vara krypterad, både när den ligger still och när den överförs. Detta gäller oavsett om du använder moln eller lokal lagring.

Cybersäkerhetsstandarder rekommenderar starkt encryption och åtkomstkontroll för backup-data. Det innebär att inte vem som helst i företaget kan komma åt dina säkerhetskopior.

Implementera dessa säkerhetslager:

- Kryptering av data i vila med stark algoritm som AES-256

- TLS-kryptering under överföring mellan servrar

- Tvåfaktorsautentisering för backup-systemets administratörer

- Begränsad åtkomst baserat på användarroller och behörigheter

Därefter är integritetskontroller avgörande. Du behöver verifiera att backup-data inte är skadad eller manipulerad. Använd checksums eller hashkontroller för att säkerställa detta automatiskt.

Den tredje delen är att dokumentera och testa återställningsprocessen noggrant. Många företag tror att de kan återställa data tills något går fel och de inte kan göra det.

Skapa ett återställningstest enligt denna plan:

- Välj en mindre backup att återställa från

- Genomför återställning till en testserver

- Verifiera att data är intakt och användbar

- Dokumentera exakt vilka steg som behövdes

- Upprepför detta minst en gång per kvartal

Utan testad återställning är du inte redo för en faktisk datakatastrof.

Setup av dedikerad backup-lagring är också viktigt. En backup-server ska inte vara ansluten till samma nätverk och system som den skyddar. Om ett ransomware-angrepp träffar dina servrar skyddar det inte din backup.

Dokumentera alla lösenord, krypteringsnycklar och administratörsåtkomst på ett säkert ställe. Använd en lösenordshanterare för detta, inte en fil på skrivbordet.

Praktiskt tips: Genomför din första återställningstest före du sätter systemet i produktion helt. Många IT-chefer har blivit överraskade av att länkade databaser eller beroenden gör återställningen omöjlig utan att man visste det.

Steg 4: Testa och verifiera backupens funktion

En backup som aldrig testats är inte en backup alls. Det här steget handlar om att säkerställa att systemet faktiskt fungerar när du behöver det mest.

Många företag upptäcker för sent att deras backup är bruten. Du behöver veta detta innan en datasärskild händelse tvingar dig att förlita dig på systemet.

Börja med att planera återställningstester som du genomför regelbundet. Detta bör inte vara något du gör när du har tid. Schemalägga det som ett möte med fast plats i kalendern.

Köra dessa tester enligt denna plan:

- Välj en mindre, icke-kritisk backup från förra veckan

- Skapa en isolerad testmiljö för återställningen

- Genomför fullständig återställning av data

- Verifiera att filerna är intakta och kan öppnas

- Kontrollera att all data matchar originalet

- Dokumentera exakt tid det tog och eventuella problem

Efter återställningen gör du integritetskontroller. Använd checksums eller hashkontroller för att verifiera att ingen data är korrupterad under överföringen eller lagringen.

Övervaka backuploggar varje dag. Du behöver en automatiserad process som varnar dig om något backupjobb misslyckas. Det räcker inte att allt ser bra ut på ytan.

Setup för denna övervakning:

- Automatiska aviseringar när backupjobb misslyckas

- Möjlighet att granska backup-loggar för fel eller varningar

- Rapporter som visar backup-status varje vecka

- Notifikationer om diskutrymme eller andra resursbegränsningar

En backup utan verifiering är bara ett förväntningsfullt misstag som väntar på att hända.

Testa också snabbåterställning av enskilda filer. Inte bara systemet som helhet. En användare som av misstag raderar ett viktigt dokument behöver få det tillbaka på minuter, inte timmar.

Setup en process för detta som är enkel för användarna att förstå. De bör veta hur de ber om en fil att återställas och hur lång tid det tar.

Jämför dina testresultat över tid. Om återställningen tar längre tid varje månad är det ett varningssignal. Din backup växer, men din infrastruktur kanske inte håller jämn takt.

Praktiskt tips: Genomför dina återställningstester på samma tid varje månad, gärna första torsdagen. Det gör det till en vana, och du undviker att glömma det när det är stressat.

Säkerställ ditt företags data med rätt backup och IT-lösningar

Att skapa en trygg backup och IT-miljö är avgörande för att skydda ditt företags viktigaste tillgångar mot framtida risker och dataförlust. Den här guiden har visat hur du steg för steg kan analysera behov, välja och konfigurera rätt backup-lösning samt testa återställning. Men att genomföra detta kräver både kunskap och rätt teknik för att verkligen känna dig säker.

På ITHjälpföretag.se erbjuder vi kompletta IT-lösningar som förenklar och säkrar din IT-miljö. Vi hjälper dig med allt från säker backup och IT-support till professionell installation av nätverk och säkerhetssystem. Våra certifierade tekniker ser till att dina data är skyddade enligt moderna cybersäkerhetsprinciper med automatiserade och krypterade lösningar. Tveka inte att stärka ditt företags informationssäkerhet redan idag.

Ta första steget mot en tryggare framtid genom att Boka Tid för en konsultation där vi hjälper dig skapa en backupprocess som fungerar i praktiken. För snabba frågor är du varmt välkommen att ringa oss på

eller maila på

kontakt@ithjalpforetag.se

Vanliga Frågor

Hur analyserar jag företagets backupbehov?

Börja med att identifiera vilken data som är mest kritisk för din verksamhet, som kundregister och ekonomisk information. Dokumentera system och databaser samt bedöm hur lång tid du kan klara dig utan varje datasats.

Vilka backupmetoder ska jag överväga för mitt företag?

Välj mellan fullständig backup, inkrementell backup och differentiell backup utifrån hur ofta data förändras och hur snabbt du behöver återställa. Implementera helst en hybridlösning för att maximera skydd och tillgänglighet.

Hur konfigurerar jag ett backup-system effektivt?

Sätt upp hastighet, frekvens och lagringsplats enligt dina specifika behov. Se till att du följer 3-2-1-regeln för att säkerställa att data är skyddad och tillgänglig vid återställning.

Hur testar och verifierar jag backupens funktion?

Schemalägg regelbundna återställningstester där du återställer data från en testmiljö. Kontrollera att filerna är intakta och dokumentera varje steg för att förbättra processen.

Vad innebär kryptering för min backup-lösning?

Kryptering innebär att data skyddas både under lagring och överföring för att motverka obehörig åtkomst. Implementera starka krypteringsmetoder och åtkomstkontroller för att se till att endast behöriga personer kan nå säkerhetskopiorna.

Hur kan jag övervaka backup-loggar effektivt?

Använd en automatiserad process för att få aviseringar om misslyckade backup-jobb och granska loggar dagligen. Sätt upp rapporter som sammanfattar backup-status varje vecka för att snabbt identifiera problem.