Accesskontroll är inte bara en teknisk detalj utan grunden för företagets hela IT-säkerhet. Ändå saknar många IT-chefer i små och medelstora företag en tydlig bild av vilka modeller som faktiskt fungerar i praktiken. Att välja fel lösning kan leda till både säkerhetsrisker och onödiga kostnader. Den här guiden hjälper dig förstå hur olika accesskontrollmodeller fungerar, vilka som passar just din verksamhet och hur du implementerar dem effektivt för att skydda känslig företagsdata utan att göra vardagen krångligare än nödvändigt.

Innehållsförteckning

- Viktiga insikter

- Vad är accesskontroll och varför är det viktigt?

- Vanliga modeller för accesskontroll: för- och nackdelar för småföretag

- Praktiska rekommendationer för effektiv accesskontroll i småföretag

- Vanliga utmaningar med accesskontroll och hur du löser dem

- Upptäck våra IT-lösningar för småföretag i Stockholm

- Vanliga frågor om accesskontroll

Viktiga Insikter

| Punkt | Detaljer |

|---|---|

| Modellernas styrkor och begränsningar | Olika accesskontrollmodeller har olika styrkor och användningsområden, och valet bör anpassas till verksamhetens storlek och behov. |

| RBAC passar småföretag | RBAC baseras på användarroller vilket förenklar administrationen och är särskilt vanligt i småföretag. |

| DAC behöver central styrning | DAC ger resursägaren frihet men riskerar breda behörigheter utan central kontroll. |

| ABAC ger flexibel kontroll | ABAC tar hänsyn till flera attribut och ger hög flexibilitet vid komplexa scenarier. |

| Kombination och granskning ökar säkerhet | En effektiv säkerhet byggs genom att kombinera modeller och genomföra regelbundna revisioner. |

Viktiga insikter

För att ge dig en snabb överblick av artikelns mest centrala punkter har vi sammanställt de viktigaste insikterna i tabellen nedan. Dessa takeaways hjälper dig att snabbt förstå vilka accesskontrollmodeller som passar bäst för småföretag och hur du kan implementera dem effektivt.

| Insikt | Praktisk tillämpning |

|---|---|

| RBAC och DAC passar SMB bäst | Enkla att implementera och underhålla utan stora resurser |

| Regelbundna granskningar avgör | Identifiera och ta bort onödiga behörigheter varje kvartal |

| Kombination ger bäst säkerhet | RBAC som grund, komplettera med ABAC vid dynamiska behov |

| Undvik onödig komplexitet | Välj lösningar som matchar verkliga säkerhetskrav |

Vad är accesskontroll och varför är det viktigt?

Accesskontroll är den process som styr vem som får tillgång till vilka resurser i företagets IT-miljö. Det handlar om att skydda allt från filer och system till fysiska lokaler genom att säkerställa att endast behöriga användare kan komma åt känslig information. För småföretag i Stockholm är detta särskilt kritiskt eftersom en säkerhetsincident kan få förödande konsekvenser för både ekonomi och rykte.

Det finns tre huvudmekanismer som tillsammans skapar ett robust skydd. Autentisering verifierar användarens identitet genom lösenord, biometriska data eller multifaktorautentisering. Auktorisation bestämmer vilka resurser användaren får komma åt baserat på olika modeller. Revision och övervakning loggar all aktivitet för att upptäcka avvikelser och säkerställa efterlevnad.

De vanligaste autentiseringsmetoderna inkluderar lösenord, biometri och MFA som tillsammans skapar flera säkerhetslager. Lösenord är enklast men också mest sårbara, medan biometriska metoder som fingeravtryck eller ansiktsigenkänning erbjuder högre säkerhet. Multifaktorautentisering kombinerar flera metoder och har blivit standard för att skydda kritiska system.

För småföretag är det viktigt att förstå att accesskontroll inte bara handlar om teknik utan också om processer och rutiner. En väl fungerande accesskontroll minskar risken för dataintrång, säkerställer att rätt personer har rätt behörigheter och hjälper företaget att uppfylla juridiska krav. Genom att investera i IT-lösningar för småföretag som inkluderar modern accesskontroll kan du bygga en säker grund för hela verksamheten.

Proffstips: Börja med att kartlägga vilka resurser som är mest kritiska för din verksamhet. Det gör det enklare att prioritera var du ska sätta in säkerhetsåtgärderna först.

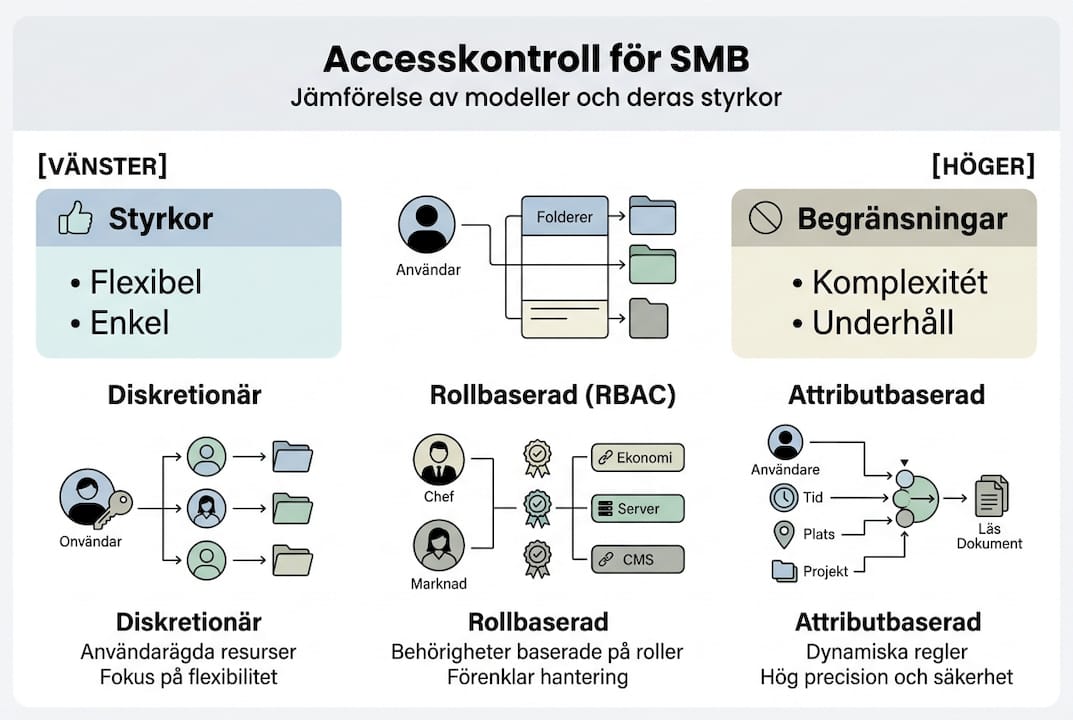

Vanliga modeller för accesskontroll: för- och nackdelar för småföretag

Att välja rätt accesskontrollmodell kan vara avgörande för både säkerhet och effektivitet. Olika modeller passar olika verksamheter beroende på storlek, bransch och säkerhetskrav. Här går vi igenom de vanligaste modellerna och vad de innebär i praktiken för små och medelstora företag.

DAC, eller Discretionary Access Control, ger resursägaren full kontroll över vem som får tillgång. Det är flexibelt och enkelt att sätta upp, vilket gör det populärt i mindre organisationer. Nackdelen är att det finns risk för att behörigheter sprids för brett när varje ägare fattar egna beslut utan central styrning.

RBAC, Role-Based Access Control, är den mest populära modellen för småföretag eftersom den baseras på användarroller istället för individuella behörigheter. En medarbetare på ekonomiavdelningen får automatiskt tillgång till ekonomisystem genom sin roll. Det gör administrationen enklare och mer skalbar. Problemet uppstår när organisationen växer och antalet roller exploderar, vilket kan göra systemet komplext att hantera.

ABAC, Attribute-Based Access Control, tar hänsyn till flera attribut som tid, plats, enhet och användarstatus för att dynamiskt bestämma åtkomst. Det ger stor flexibilitet och kan anpassas efter specifika situationer. En säljare kan till exempel få tillgång till kunddatabasen endast under arbetstid och från godkända enheter. Modellen kräver dock mer teknisk kompetens att implementera och underhålla.

MAC, Mandatory Access Control, använder strikta centrala policies som användare inte kan ändra. Det ger hög säkerhet men är ofta överdimensionerat för småföretag eftersom det minskar flexibiliteten och kräver omfattande administration. Modellen används främst i miljöer med extremt höga säkerhetskrav som militära eller statliga organisationer.

RuBAC, Rule-Based Access Control, baseras på specifika regler som definierar när och hur åtkomst beviljas. Det kan kombineras med andra modeller för att skapa mer nyanserad kontroll. En regel kan till exempel blockera inloggningar utanför kontorstid eller från okända IP-adresser.

| Modell | Styrkor för SMB | Begränsningar |

|---|---|---|

| DAC | Enkel, flexibel, snabb implementation | Risk för över-delning av behörigheter |

| RBAC | Skalbar, strukturerad, lätt att underhålla | Kan bli komplex vid många roller |

| ABAC | Dynamisk, anpassningsbar, detaljerad kontroll | Kräver teknisk expertis och resurser |

| MAC | Maximal säkerhet, central kontroll | Ofta för strikt och resurskrävande |

| RuBAC | Flexibel, kombinerbar med andra modeller | Kräver noggrann regeldesign |

För de flesta småföretag är RBAC den mest praktiska lösningen eftersom den balanserar säkerhet med användarvänlighet. DAC kan fungera som komplement i mindre team där flexibilitet värderas högt. ABAC lämpar sig bäst för företag med komplexa säkerhetskrav och tillgång till teknisk kompetens.

Ett vanligt misstag är att välja en för avancerad modell i ett tidigt skede. Det är bättre att börja enkelt med RBAC och sedan komplettera med ABAC-element när verksamheten växer. Genom att följa tips för trygga nätverk kan du bygga en säker grund som enkelt kan skalas upp.

Proffstips: Dokumentera alla roller och deras behörigheter i ett levande dokument. Det gör det enklare att identifiera överlappningar och onödiga behörigheter när organisationen förändras.

Praktiska rekommendationer för effektiv accesskontroll i småföretag

Att implementera accesskontroll handlar inte bara om att välja rätt modell utan också om att skapa hållbara processer som fungerar i vardagen. Här är konkreta steg som hjälper dig att bygga en säker och effektiv accesskontroll anpassad för småföretag.

- Börja med RBAC som grundmodell. Definiera tydliga roller baserade på arbetsuppgifter och ge endast de behörigheter som krävs för varje roll. Det minskar risken för obehörig åtkomst och förenklar administrationen.

- Komplettera med ABAC vid dynamiska behov. Om vissa resurser kräver extra säkerhet, lägg till attributbaserade regler för tid, plats eller enhet. Det ger flexibilitet utan att göra hela systemet komplext.

- Genomför regelbundna åtkomstkontroller. Granska behörigheter minst varje kvartal för att identifiera och ta bort onödiga rättigheter. Medarbetare som bytt roll eller slutat ska omedelbart förlora sina gamla behörigheter.

- Integrera med IT- och HR-system. Automatisera hanteringen av användarkonton så att nya medarbetare får rätt behörigheter direkt och att avgångna medarbetare stängs av automatiskt. Det minskar manuella fel och säkerställer korrekt användarhantering.

- Undvik onödig komplexitet. Implementera endast de säkerhetsnivåer som verksamheten faktiskt behöver. Överdriven komplexitet skapar frustration och ökar risken för säkerhetsbrister när användare försöker kringgå systemet.

- Använd kostnadseffektiva verktyg. Open-source IAM-lösningar som Keycloak erbjuder robust säkerhet utan licensavgifter som kan bli orimligt dyra för småföretag. Det frigör budget för andra viktiga IT-investeringar.

- Utbilda personalen kontinuerligt. Se till att alla förstår varför accesskontroll är viktigt och hur de ska hantera sina behörigheter ansvarsfullt. Regelbunden utbildning minskar risken för mänskliga misstag.

Genom att kombinera dessa strategier med professionell hjälp från experter inom IT-säkerhet för företag kan du bygga en säkerhetslösning som både skyddar verksamheten och underlättar vardagen för medarbetarna. Många småföretag väljer också att komplettera digital accesskontroll med fysiska lösningar som access och larm för företag för ett heltäckande skydd.

Proffstips: Skapa en enkel checklista för nyanställningar och avgångar som säkerställer att alla accessrelaterade steg genomförs konsekvent. Det minskar risken för glömda konton och säkerhetsluckor.

Vanliga utmaningar med accesskontroll och hur du löser dem

Även med rätt modell och bra intentioner stöter många småföretag på utmaningar när de implementerar accesskontroll. Att känna till dessa fallgropar i förväg hjälper dig att undvika dyra misstag och säkerhetsrisker.

En av de vanligaste problemen med DAC är överdelning av åtkomst. När användare själva kan dela behörigheter sprids tillgången ofta för brett utan central kontroll. Det skapar säkerhetsrisker eftersom känslig information kan hamna hos obehöriga. Lösningen är att kombinera DAC med centrala policies som begränsar vad användare får dela och med vem.

Roll explosion i RBAC uppstår när organisationen skapar alltför många specialiserade roller för att hantera specifika situationer. Det gör systemet svåröverskådligt och administrationen blir tidskrävande. Istället för att skapa nya roller vid varje nytt behov, fokusera på bredare roller som täcker vanliga arbetsuppgifter och komplettera med attributbaserade regler för specialfall.

ABAC:s komplexitet avskräcker många småföretag från att använda modellen trots dess fördelar. Att definiera och underhålla attribut, regler och policies kräver både teknisk kompetens och tid. Om du inte har resurserna internt, börja med en enklare modell och konsultera experter när behovet av ABAC uppstår.

Brister i regelbundna granskningar är kanske den mest underskattade risken. Många företag sätter upp accesskontroll en gång och glömmer sedan bort att uppdatera den. Gamla konton, överflödiga behörigheter och medarbetare som bytt roller skapar säkerhetsluckor. Schemalägg kvartalsvisa granskningar och gör det till en fast rutin.

Balansen mellan säkerhet och användbarhet är alltid en utmaning. För strikta regler frustrerar användare och leder till att de söker genvägar som undergräver säkerheten. För lösa regler öppnar för intrång. Nyckeln är att involvera användarna i processen och förklara varför säkerhetsåtgärderna finns.

| Utmaning | Konsekvens | Lösning |

|---|---|---|

| Överdelning i DAC | Obehörig åtkomst till känslig data | Centrala policies och regelbunden granskning |

| Roll explosion i RBAC | Komplex administration, svåröverblickbart | Färre, bredare roller kombinerat med ABAC-regler |

| ABAC komplexitet | Svår implementation och underhåll | Börja enkelt, konsultera experter vid behov |

| Bristande granskningar | Gamla konton och överflödiga behörigheter | Kvartalsvisa access reviews som fast rutin |

| Säkerhet vs användbarhet | Frustration eller säkerhetsrisker | Involvera användare, förklara varför |

Genom att proaktivt arbeta med dessa utmaningar och implementera effektiva säkerhetsåtgärder för företag kan du undvika de flesta problem. Det viktiga är att se accesskontroll som en pågående process snarare än en engångsinsats.

Upptäck våra IT-lösningar för småföretag i Stockholm

Att implementera och underhålla effektiv accesskontroll kräver både teknisk expertis och tid. För många småföretag i Stockholm är det mer kostnadseffektivt att anlita lokala experter som kan skräddarsy lösningar efter verksamhetens specifika behov.

Vi på IT-Hjälp Företag specialiserar oss på att hjälpa små och medelstora företag att bygga trygga och moderna IT-miljöer. Våra IT-lösningar för småföretag inkluderar allt från accesskontroll och nätverk till säkerhet och backup. Vi erbjuder professionell installation, löpande support och regelbundna säkerhetsgranskningar för att säkerställa att din IT-miljö alltid är uppdaterad och skyddad. Med lokal närvaro i Stockholm och certifierade tekniker får du snabb hjälp när du behöver det. Våra access och larm för företag i Stockholm kombinerar digital och fysisk säkerhet för heltäckande skydd.

Kontakta oss:

08 400 117 26

kontakt@ithjalpforetag.se

Vi tar hand om tekniken så att du kan fokusera på din verksamhet.

Vanliga frågor om accesskontroll

Vad är accesskontroll?

Accesskontroll är den process som styr vem som får tillgång till vilka resurser i ett företags IT-miljö. Det inkluderar både digitala system som filer och applikationer samt fysiska resurser som lokaler och servrar. Genom att kombinera autentisering, auktorisation och revision skapar accesskontroll flera säkerhetslager som skyddar känslig företagsdata från obehörig åtkomst. För småföretag är det en grundläggande säkerhetsåtgärd som minskar risken för dataintrång och säkerställer att endast rätt personer har rätt behörigheter vid rätt tidpunkt.

Vilka accesskontrollmodeller är bäst för småföretag?

RBAC och DAC är de mest praktiska modellerna för småföretag eftersom de är enkla att implementera och underhålla utan stora resurser. RBAC ger struktur genom rollbaserade behörigheter medan DAC erbjuder flexibilitet för mindre team. Många företag kombinerar dessa modeller med ABAC-element när de behöver mer dynamisk kontroll baserad på tid, plats eller andra attribut. Nyckeln är att börja enkelt och bygga ut systemet i takt med att verksamheten växer. Undvik MAC om du inte har specifika compliance-krav eftersom modellen ofta är för strikt och resurskrävande för SMB. Genom att följa tips för trygga nätverk kan du bygga en säker grund.

Hur kan småföretag undvika vanliga misstag med accesskontroll?

De vanligaste misstagen inkluderar överdelning av behörigheter, bristande granskningar och onödig komplexitet. För att undvika dessa, implementera centrala policies som begränsar vad användare får dela och med vem. Genomför regelbundna åtkomstkontroller minst varje kvartal för att identifiera och ta bort överflödiga behörigheter. Utbilda personalen kontinuerligt om vikten av säkerhet och hur de ska hantera sina behörigheter ansvarsfullt. Börja med en enkel modell som RBAC och bygg ut systemet gradvis istället för att implementera komplexa lösningar från start. Genom att följa effektiva säkerhetsåtgärder för företag kan du skapa en robust och hållbar säkerhetslösning.

Hur ofta ska vi granska våra accessbehörigheter?

Minimum varje kvartal, men helst oftare vid förändringar i organisationen. Varje gång en medarbetare byter roll, slutar eller börjar ska behörigheterna uppdateras omedelbart. Schemalägg fasta granskningar där du går igenom alla användarkonton och verifierar att behörigheterna fortfarande är korrekta och nödvändiga. Automatisera processen genom att integrera accesskontroll med HR-system så att förändringar hanteras automatiskt. Regelbundna granskningar är en av de mest effektiva säkerhetsåtgärderna eftersom de identifierar säkerhetsluckor innan de kan utnyttjas.