Att säkra företagets nätverk känns ofta som att navigera ett minfält av krav och teknik, särskilt när verksamheten växer och nya affärsprocesser tillkommer. För IT-chefer och administratörer i Stockholm gäller det att hitta lösningar som matchar företagets dagliga behov, samtidigt som säkerheten blir en naturlig del av arbetskulturen. Här hittar du vägledning i hur en kartläggning av nätverksbehov och strategiska strukturer lägger grunden till pålitligt skydd och hållbar utveckling för din IT-miljö.

Innehållsförteckning

- Steg 1: Kartlägg företagets nätverksbehov

- Steg 2: Installera moderna säkerhetsåtgärder

- Steg 3: Konfigurera och segmentera nätverket

- Steg 4: Uppdatera och underhåll nätverksutrustning

- Steg 5: Verifiera och testa nätverkets säkerhet

Snabb Sammanfattning

| Nyckelpunkt | Förklaring |

|---|---|

| 1. Kartlägg företagets nätverksbehov | Förstå företagets unika IT-behov och affärsprocesser för att skapa en solid grund för säkerhet. |

| 2. Implementera moderna säkerhetsåtgärder | Sätt upp effektiva tekniska lösningar och utbilda personalen om säkerhetsmedvetenhet för att skydda mot hot. |

| 3. Segmentera och konfigurera nätverket | Dela upp nätverket i logiska segment för att begränsa skador om en attack skulle inträffa. |

| 4. Regelbundet uppdatera nätverksutrustning | Genomför kontinuerliga uppdateringar för att skydda mot kända sårbarheter och säkerställa driftsäkerhet. |

| 5. Verifiera och testa säkerheten | Utför regelbundna tester och loggning för att identifiera säkerhetsluckor och vidta åtgärder proaktivt. |

Steg 1: Kartlägg företagets nätverksbehov

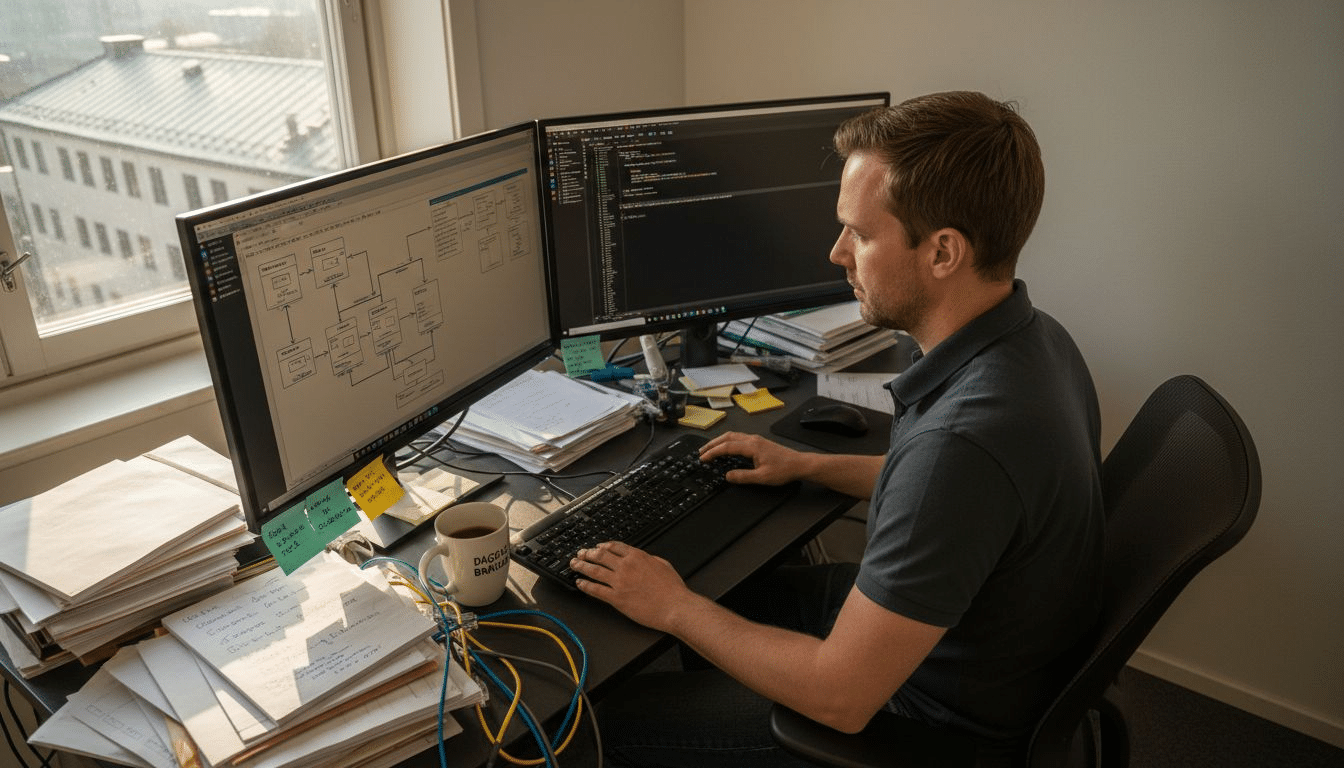

Här börjar du verkligen bygga en grund för säkerhet. Att kartlägga nätverksbehoven handlar om att förstå vad ditt företag faktiskt behöver, inte vad någon säljare säger att du behöver. Du måste kombinera IT-kunskap med förståelse för hur företaget faktiskt fungerar. Vilka affärsprocesser är kritiska för dig? Hur många anställda arbetar hemma, på kontoret eller på flera platser? Vilka system måste snacka med varandra dagligen? Det här är utgångspunkten för allt annat.

Börja med en inventering av nuvarande IT-arkitektur, nätverkstopologi och vilka enheter som är anslutna. Snacka med dina användare och chefer på olika avdelningar. Redovisningen behöver inte vara komplicerad, men den måste vara helt. Dokumentera vilka data som är känsliga, vilka system som inte får gå ned, och vilka resurser som behövs för att stöda dagens verksamhet. Sedan lägger du till framtidsbehov. Planerar du växa nästa år? Behöver du mer lagring, fler användare eller nya systemintegrationer? En god kartläggning tar hänsyn till både företagets livscykel och de nätverksstrukturer som bäst stödjer olika affärsfaser. Det handlar inte bara om att köpa rack och kablar idag, utan att bygga något som kan växa med dig.

När du har det här sammanfattat i ett dokument har du något konkret att arbeta från. Du vet vad du behöver säkra, vad som är kritiskt och vad säkerhetslösningen måste klara av. Det gör nästa steg mycket lättare att genomföra och tvingar dig att tänka långsiktigt istället för att reagera på problem när de uppstår.

Proffstips: Skapa en enkel Excel-fil med en lista över alla enheter, vilka användare som använder dem och vilka data som lagras eller passerar genom dem. Uppdatera den varje halvår så du alltid vet var du står och kan se vad som förändrats.

Steg 2: Installera moderna säkerhetsåtgärder

Nu är det dags att faktiskt implementera skyddet. Du har kartlagt vad du behöver säkra, så nästa steg är att sätta upp säkerhetsåtgärderna som gör skillnaden. Det handlar inte bara om att köpa dyr utrustning, utan om att bygga ett lagrat försvar med rätt teknik på rätt ställen. Du behöver både tekniska lösningar och en plan för hur din organisation använder dem.

Börja med grunderna. En robust brandvägg är ditt första lager, men multifaktorautentisering är ofta vad som faktiskt stoppar angripare från att komma in. Implementera autentisering på alla kritiska system, inte bara on-premise utan också för molnlösningar och fjärranslutningar. Sedan kommer nätverkssegmentering. Du vill inte att en angripare som tar sig in på en arbetsstation ska kunna nå din serverhall eller finansiella system omedelbar. CIS kritiska säkerhetskontroller erbjuder en prioriterad lista över vilka åtgärder som ger mest skydd för din miljö. Fokusera på patchhantering först, för det är ofta hur angripare utnyttjar system du redan äger. Installera en lösning som automatiserar uppdateringar eller åtminstone varnar dig när säkerhetsprogram finns tillgängliga. Sedan implementera övervakning och loggning så du faktiskt vet vad som händer i nätverket. En brandvägg som inte loggades är nästan värdelös om något går fel.

Men här är det viktiga som många missar: teknik måste kombineras med utbildning och organisatorisk säkerhetsmedvetenhet för att fungera. Din bästa brandvägg hjälper inte om en anställd öppnar en phishingmail och ger bort sitt lösenord. Se till att ditt lag förstår varför säkerheten finns och hur de ska arbeta med den. Det är lätt att tro att säkerhet är IT:s problem, men det är en organisationsfråga. När alla förstår ansvaret och kulturen för säkerhet är på plats börjar systemet faktiskt fungera som det ska.

Proffstips: Börja med de två tre säkerhetsåtgärderna som ger mest påverkan för ditt företag, implementera dem ordentligt och lär ditt team att använda dem innan du lägger till fler. En brandvägg som är rätt konfigurerad skyddar mer än tio lösa åtgärder.

Följande tabell ger en översikt över tekniska och organisatoriska säkerhetsåtgärder samt deras affärsvärde:

| Åtgärdstyp | Exempel | Affärsvärde |

|---|---|---|

| Tekniklösningar | Brandvägg, patchhantering | Förhindrar intrång och dataläckor |

| Autentisering | Multifaktor, starka lösenord | Skyddar mot olovlig åtkomst |

| Segmentering | VLAN, ACL | Begränsar skador vid attack |

| Medvetenhet | Utbildning, policy | Skapar proaktiv säkerhetskultur |

Steg 3: Konfigurera och segmentera nätverket

Här är där du faktiskt bygger arkitekturen som gör att säkerheten fungerar. Nätverkssegmentering är en av de mest effektiva sätten att begränsa skadorna om något går fel. Istället för ett stort nätverk där allt är kopplat till allt, delar du upp det i mindre logiska delar baserat på vad som ska kommunicera med vad. En angripare som tar sig in på en arbetsstation kan då inte automatiskt nå din serverhall eller bokföring.

Börja med att identifiera vilka grupper av enheter som behöver prata med varandra. Receptionen behöver inte nå databasen med kunddata. Utveckling behöver inte kunna redigera finansiella rapporter. VLAN och Access Control Lists är kosteffektiva verktyg för att dela nätverket på ett sätt som passar små och medelstora företag utan att kräva helt ny hårdvara. Du kan sätta upp segment för ansökningar, för administratörer, för gäster, för IoT-enheter och för känslig data. Sedan konfigurerar du regler som säger vad som får passera mellan segmenten. Identifiering av känsliga tillgångar och korrekt policyhantering är nyckeln till att det här faktiskt fungerar. Du måste veta var din känsliga data finns innan du kan skydda den.

Start enkelt. Många småföretag tror att segmentering är komplicerat, men du kan börja med två eller tre segment och expandera därifrån. Sätt upp ett segment för administrativa användare med höga privilegier, ett för vanliga användare och ett för gäster eller besöksnätverk. När det fungerar kan du lägga till mer granulär kontroll. Testa att ansluta från ett segment och försök nå något du inte ska kunna nå. Om det fungerar vet du att segmenteringen gör sitt jobb. Det tar tid att få rätt, men det sparar tid senare när du inte behöver jaga vilka som har åtkomst till vad.

Proffstips: Dokumentera dina segmenteringsregler tydligt och uppdatera dokumentationen varje gång du gör ändringar. När två år senare någon frågar varför en regel existerar vill du ha svar, och du vill inte att en ny tekniker av misstag tar bort något viktigt.

Här är en sammanställning över vanliga nätverkssegment och deras syfte i företagets IT-miljö:

| Segmenttyp | Huvudsyfte | Exempel på enheter |

|---|---|---|

| Administratörsnätverk | Skydd av kritiska system | IT-servrar, admin-datorer |

| Användarnätverk | Dagligt arbete | Arbetsstationer, bärbara datorer |

| Gästnätverk | Tillfällig åtkomst | Gäst-datorer, besökstabletter |

| IoT-nätverk | Begränsad åtkomst för automation | Sensorer, kameror |

| Applikationsnätverk | Säker drift av appar | Applikationsservrar |

Steg 4: Uppdatera och underhåll nätverksutrustning

Detta är steget som många hoppar över, och sedan ångrar de det när något går fel. Uppdateringar är inte bara nya funktioner, de är säkerhetsfixar som pluggar hål som angripare använder. Din brandvägg, router, switchar och servrar behöver regelbundna uppdateringar för att förbli säkra. Utan dem sitter du och väntar på att någon ska exploatera en känd sårbarhet som redan har en fix tillgänglig.

Sätt upp ett system för att hålla reda på vad som behöver uppdateras och när. Regelbunden uppdatering av operativsystem och applikationer är avgörande för att skydda mot kända sårbarheter och därför är automatisering ofta vägen att gå. De flesta nätverksenheter kan konfigureras för automatiska uppdateringar under natten eller på helgerna när ingen jobbar. Operativsystem på servrar och arbetsstationer bör också uppdateras automatiskt eller enligt ett förutsägbart schema. En strukturerad process för att testa och implementera säkerhetsuppdateringar underlättar att hålla nätverksutrustning uppdaterad utan att orsaka driftstörningar. Innan du rullar ut en uppdatering till allt i nätverket, testa den först på en eller två enheter för att se att ingenting går sönder.

Documentera vad du uppdaterar och när. När något fungerar fel två veckor senare vill du kunna spåra vad som förändrades. Sätt upp påminnelser för uppdateringar som inte kan automatiseras, och planera regelbundna underhållsfönster när du kan starta om enheter utan att förstöra verksamheten. Det är lätt att tro att uppdateringar är något du gör när problem uppstår, men sanningen är att de är något du gör för att förhindra att problem uppstår överhuvudtaget.

Proffstips: Skapa en uppdateringskalender för året där du dokumenterar vilket datum varje typ av enhet normalt uppdateras. Håll lite utrymme mellan uppdateringar så att om något går fel har du tid att åtgärda det innan nästa sak behöver uppdateras.

Steg 5: Verifiera och testa nätverkets säkerhet

Nu är det dags att kontrollera att allt du har byggt faktiskt fungerar. Du kan ha installerat bästa brandvägg och konfigurerat nätverkssegmenteringen perfekt, men utan testning vet du inte om det finns luckor. Verifiering och testning av nätverkssäkerhet är inte något du gör en gång och sedan glömmer, det är en löpande process som hjälper dig att hitta och åtgärda brister innan angripare gör det.

Börja med enkel övervakning och loggning. Se till att din brandvägg och nätverksenheter loggar vad som händer. Kontinuerlig övervakning och incidentrespons är grunderna för att identifiera säkerhetsproblem innan de blir stora. Sätt upp varningar för misstänkt aktivitet, öppnade portar som inte ska vara öppna eller försök att komma åt saker utan behörighet. När du börjar se loggar inser du ofta vilka dåliga vanor folk har med lösenord eller vilka system som inte är korrekt konfigurerade. Sedan kan du gå vidare till mer aktiv testning. Försök att ansluta från ett okänt nätverk till ett system du inte ska kunna nå. Verifiera att multifaktorautentisering faktiskt fungerar och att användare inte kan komma förbi det. Implementation av autentiseringsprotokoll kräver kontinuerlig övervakning och hantering av behörigheter för att systemet ska förbli säkert över tid.

Om du är större kan du anlita en extern säkerhetsfirma för att göra ett penetrationtest där de försöker hacka dig för att hitta svaga punkter. Men även utan det kan du och ditt team göra mycket själva. Testa regelbundet, dokumentera vad du hittar och åtgärda det viktigaste först. Ju mer du testar, desto bättre blir du på att hitta problem. Och ju fler problem du hittar själv, desto färre hittar angripare.

Proffstips: Sätt upp en månadlig testdag när du och ditt team försöker komma åt saker ni inte ska kunna nå. Dokumentera vad ni lyckas med och vad ni misslyckas med. Det här blir din säkerhetschecklista för nästa uppdatering.

Skapa ett säkert nätverk som växer med ditt företag

Att bygga ett tryggt och välsegmenterat nätverk är inte enkelt men helt avgörande för att skydda företagets kritiska system och data. Genom att följa en tydlig steg-för-steg-guide blir det enklare att förstå varje del av processen och säkerställa rätt skydd mot intrång och driftstörningar. På IT Hjälp Företag hittar du fler insikter som kompletterar denna guide och ger dig styrka i arbetet med IT-säkerhet.

Vi på IT Hjälp Företag hjälper dig bygga en säker och skalbar IT-miljö med UniFi-baserade nätverk, smart segmentering och kontinuerligt underhåll. Våra certifierade tekniker tar hand om både installation och support så att du slipper oroa dig. Vill du sluta reagera på problem och istället få lugn i vardagen? Ta första steget och Boka Tid för en kostnadsfri konsultation. Har du frågor? Ring oss på 08 400 117 26 eller maila på kontakt@ithjalpforetag.se. Vi finns här för att förenkla din IT och stärka din säkerhet.

Vanliga Frågor

Hur kartlägger jag mitt företags nätverksbehov?

Börja med att göra en inventering av er nuvarande IT-arkitektur och prata med era användare och chefer för att förstå de kritiska affärsprocesserna. Dokumentera vilka känsliga data ni har och vilka system som måste kommunicera dagligen för att bygga en grund för säkerhet.

Vilka säkerhetsåtgärder ska jag prioritera i mitt företag?

Fokusera först på att installera en robust brandvägg och implementera multifaktorautentisering på alla kritiska system. Börja med de åtgärder som ger snabbast och mest hållbart skydd för er verksamhet.

Hur kan jag segmentera mitt företags nätverk effektivt?

Identifiera grupper av enheter som behöver kommunicera med varandra och dela upp nätverket i logiska segment som baseras på verksamhetsbehov. Implementera regler som styr vad som kan passera mellan segmenten för att begränsa potentiella skador vid en attack.

Hur säkerställer jag att min nätverksutrustning alltid är uppdaterad?

Sätt upp en plan för regelbundna uppdateringar av programvara och hårdvara, med automatisering när det är möjligt. Dokumentera vad som uppdateras och schemalägg påminnelser för manuella uppdateringar för att hålla er utrustning säker.

Hur testar jag säkerheten i mitt nätverk?

Vidta regelbundna tester av nätverkssäkerheten, inklusive övervakning och loggning av aktivitet, för att identifiera eventuella svagheter. Genomför månadsvisa tester där ni försöker nå system ni inte ska ha åtkomst till och dokumentera resultaten noggrant.

Vilken typ av utbildning ska jag ge mina anställda om cybersäkerhet?

Erbjud utbildning som fokuserar på att förstå säkerhetspolicyer och riskerna med cyberhot såsom phishing. Säkerställ att alla anställda vet hur de ska hantera känslig information och varför säkerhet är en gemensam ansvarighet i organisationen.