Att skapa ett säkert och pålitligt företagsnätverk kan kännas utmanande när både cyberhot och tekniska krav förändras snabbt. Många företag missar kritiska säkerhetsåtgärder vilket leder till sårbarheter och oväntade avbrott. Men det finns tydliga och beprövade metoder som gör stor skillnad för att skydda din verksamhet, minska risker och förenkla den dagliga driften.

Du får insikt i konkreta strategier som gör ditt nätverk robust, anpassningsbart och enkelt att hantera. Här väntar lösningar som bygger på forskning och beprövade principer om allt från nätverksstruktur till uppdateringar och tydliga policyer. Redo att ta kontroll över din cybersäkerhet och skapa ett tryggare digitalt arbetsflöde? Då är dessa handfasta tips för dig.

Innehållsförteckning

- 1 Skapa en säker och skalbar nätverksstruktur

- 2 Implementera regelbundna säkerhetsuppdateringar

- 3 Övervakning och kontroll av nätverkstrafik

- 4 Använd certifierade lösningar och support

- 5 Optimera wifi och fast nätverk för arbetsplatsen

- 6 Säker backup och återställningsrutiner

- 7 Tydliga policys för nätverksanvändning och åtkomst

Snabb sammanfattning

| Viktig insikt | Förklaring |

|---|---|

| 1. Skapa nätverkssegmentering | Dela upp nätverket i mindre zoner för förbättrad säkerhet och övervakning av nätverkstrafik. |

| 2. Genomför regelbundna säkerhetsuppdateringar | Automatiserade uppdateringar skyddar mot kända sårbarheter och förbättrar systemstabiliteten. |

| 3. Kontinuerlig nätverksövervakning | Proaktiv övervakning identifierar hot i realtid och dokumenterar nätverksaktiviteter för bättre incidenthantering. |

| 4. Välj certifierade lösningar | Certifierade produkter säkerställer kvalitet och pålitlig teknisk support, vilket minskar risken för systemfel. |

| 5. Optimera nätverksinfrastrukturen | Rätt placering av accesspunkter och senaste WiFi-standarder maximerar prestanda och säkerhet. |

1. Skapa en säker och skalbar nätverksstruktur

Ett säkert och skalbart nätverk är ryggraden i moderna företags IT-infrastruktur. Genom att implementera strategiska nätverkssegmenteringstekniker kan organisationer kraftigt förbättra sin cybersäkerhet och flexibilitet.

Nätverkssegmentering handlar om att dela upp nätverket i mindre oberoende zoner som begränsar potentiella skadeverkningar vid intrång. Principen liknar brandväggar i en byggnad som förhindrar spridning av en brand mellan olika sektioner.

Huvudfördelarna med nätverkssegmentering inkluderar:

- Förbättrad säkerhetskontroll

- Minskad exponering för potentiella cyberattacker

- Enklare övervakning och hantering av nätverkstrafik

- Möjlighet att implementera specifika säkerhetspolicyer för olika nätverkssektioner

Vid segmentering av nätverk är det kritiskt att bara tillåta nödvändig trafik mellan olika zoner. Detta innebär noggrann konfiguration av brandväggar och åtkomstregler för att säkerställa maximal säkerhet.

Praktiska steg för implementation:

- Kartlägg befintlig nätverksinfrastruktur

- Identifiera kritiska tillgångar och system

- Definiera logiska segment baserat på funktioner och säkerhetskrav

- Implementera strikt trafikflödeskontroll

- Kontinuerligt övervaka och uppdatera segmenteringsstrategin

Nätverkssegmentering är inte bara en teknisk strategi utan en fundamental säkerhetsmetod för moderna företag.

Proffstips: Genomför regelbundna säkerhetsgranskningar och penetrationstester för att identifiera och täppa till potentiella sårbarheter i din nätverkssegmenteringsdesign.

2. Implementera regelbundna säkerhetsuppdateringar

Säkerhetsuppdateringar är avgörande för att skydda företagets digitala infrastruktur mot de senaste cyberhoten. Utan regelbundna uppdateringar lämnar du ditt nätverk exponerat för potentiella säkerhetssårbarheter.

Att implementera systematiska säkerhetsuppdateringar handlar om mer än bara tekniska justeringar. Det är en kritisk del av organisationens cybersäkerhetsstrategi som kräver medvetenhet och proaktivt agerande.

Huvudfördelarna med regelbundna säkerhetsuppdateringar inkluderar:

- Förebyggande av kända sårbarheter

- Skydd mot de senaste cyberhoten

- Förbättrad systemstabilitet

- Efterlevnad av säkerhetsstandarder

Cybersäkerhetsrutiner bör innefatta automatiserade uppdateringar för operativsystem och kritiska applikationer. Detta minskar risken för potentiella intrång och säkerhetshot.

Praktiska implementeringssteg:

- Aktivera automatiska uppdateringar där möjligt

- Skapa en formell uppdateringskalender

- Tilldela ansvariga för månatliga säkerhetsgranskningar

- Dokumentera och testa uppdateringsprocesser

- Utbilda medarbetare om vikten av säkerhetsuppdateringar

Konsekvent uppdatering är nyckeln till ett robust cybersäkerhetsskydd.

Proffstips: Etablera en dedikerad testmiljö där uppdateringar kan valideras innan de implementeras i produktionssystem för att minimera potentiella driftstörningar.

3. Övervakning och kontroll av nätverkstrafik

Nätverksövervakning är hjärtat i modern cybersäkerhet och avgörande för att skydda företagets digitala infrastruktur. Genom kontinuerlig kontroll och analys av nätverkstrafik kan organisationer proaktivt identifiera och förebygga potentiella säkerhetshot.

Ett övervakat nätverk ger dig omedelbar insikt i vilka aktiviteter som pågår och kan snabbt signalera avvikelser eller misstänkta beteenden. Detta är inte bara en säkerhetsåtgärd utan också en strategisk möjlighet att förstå och optimera nätverkets prestanda.

Huvudfördelarna med nätverksövervakning inkluderar:

- Tidig hotidentifiering

- Realtidsanalys av nätverksprestanda

- Dokumentation av nätverksaktiviteter

- Möjlighet till snabb incidenthantering

Kontinuerlig informationssäkerhetsövervakning är avgörande för att upprätthålla synlighet över organisationens digitala tillgångar och säkerhetsstatus.

Praktiska implementeringssteg:

- Välj rätt övervakningsverktyg

- Konfigurera larmmekanismer

- Definiera normala trafikmönster

- Skapa rapporteringsrutiner

- Utbilda personal i tolkning av övervakningsdata

Effektiv nätverksövervakning handlar om att vara proaktiv snarare än reaktiv.

Proffstips: Implementera automatiserade varningssystem som omedelbart meddelar IT-säkerhetsansvariga vid identifierade avvikelser eller potentiella säkerhetshot.

4. Använd certifierade lösningar och support

Certifierade lösningar och support är ryggraden i en robust och pålitlig IT-infrastruktur för moderna företag. Genom att välja certifierade teknologier och supportpartners skyddar du din verksamhet mot potentiella risker och säkerställer högsta möjliga professionella standard.

Certifieringar är mer än bara ett papper. De representerar en genomgående kvalitetssäkring som garanterar att lösningar och supportteam uppfyller internationellt erkända standarder för kompetens och säkerhet.

Fördelar med certifierade lösningar:

- Högre säkerhetsnivå

- Dokumenterad teknisk kompetens

- Minskad risk för systemfel

- Enklare regelefterlevnad

- Tillförlitlig och professionell support

Internationella certifieringsstandarder säkerställer att organisationer följer erkända riktlinjer för kvalitet och säkerhet.

Viktiga steg för val av certifierade lösningar:

- Verifiera leverantörens certifieringar

- Kontrollera supportteamens kompetensbevis

- Utvärdera branschspecifika standarder

- Begär dokumentation över tidigare implementationer

- Genomför noggrann referenscheck

Certifierade lösningar är en investering i din verksamhets framtida stabilitet och säkerhet.

Proffstips: Be alltid om att få se originalcertifikaten från era IT-leverantörer och verifiera deras giltighet direkt hos certifieringsorganet.

5. Optimera WiFi och fast nätverk för arbetsplatsen

Ett optimerat nätverk är avgörande för effektivitet och produktivitet på moderna arbetsplatser. WiFi och fast nätverk representerar de kritiska kommunikationsinfrastrukturer som driver digital verksamhet.

Moderna nätverk kräver mer än bara grundläggande anslutning. De behöver intelligent design som säkerställer maximal prestanda, täckning och säkerhet för alla användare och enheter.

Huvudstrategier för nätverksoptimering:

- Rätt placering av accesspunkter

- Använda senaste WiFi-standarderna

- Implementera nätverkssegmentering

- Balansera bandbredd mellan olika användare

- Kontinuerlig övervakning och justering

Moderna nätverksstandarder som WiFi 6 och WiFi 7 erbjuder avsevärt förbättrad prestanda och täckning för företagsmiljöer.

Praktiska implementeringssteg:

- Kartlägg nuvarande nätverksinfrastruktur

- Identifiera täckningsluckor

- Välj moderna WiFi-lösningar

- Konfigurera säkra åtkomstpunkter

- Testa och optimera kontinuerligt

Ett väldesignat nätverk är nyckeln till smidig digital kommunikation.

Proffstips: Genomför regelbundna nätverksmätningar och använd spektrumanalysverktyg för att identifiera och eliminera störningar som kan påverka nätverksprestandan.

6. Säker backup och återställningsrutiner

Säkerhetskopiering är en kritisk livlina för moderna företag som vill skydda sina digitala tillgångar. En robust backupstrategi förhindrar katastrofala dataförluster och säkerställer affärskontinuitet även under oförutsedda händelser.

Backup handlar inte bara om att kopiera data utan att skapa en genomtänkt strategi som skyddar verksamhetens mest värdefulla digitala resurser. Det är en proaktiv säkerhetsåtgärd som kan rädda företaget från potentiell kollaps.

Centrala komponenter i en effektiv backupstrategi:

- Regelbunden och automatiserad datakopiering

- Olika lagringsmedier

- Offsite backup

- Krypterad datalagring

- Testade återställningsrutiner

Backup-rekommendationer inkluderar den erkända 3-2-1-regeln: tre kopior av data, två olika lagringsmedier och en offsite-kopia.

Praktiska implementeringssteg:

- Kartlägg kritiska datasystem

- Välj lämpliga backuplösningar

- Automatisera backupprocesser

- Testa återställningsrutiner regelbundet

- Dokumentera och uppdatera backupstrategin

Förberedelse är nyckeln till framgångsrik dataåterställning.

Proffstips: Genomför kvartalsvisa simulerade återställningsövningar för att säkerställa att era backupsystem fungerar felfritt när de verkligen behövs.

7. Tydliga policys för nätverksanvändning och åtkomst

Ett företags nätverkspolicyer är dess digitala försvarslinjer som skyddar mot både externa hot och interna risker. Väldefinierade riktlinjer för nätverksanvändning skapar en tydlig ram för medarbetares beteende och systemsäkerhet.

Att etablera omfattande åtkomstpolicyer handlar om att balansera säkerhet med användarvänlighet. Varje policy måste vara transparent dokumenterad och kommunicerad till alla medarbetare för att säkerställa förståelse och efterlevnad.

Viktiga komponenter i nätverksanvändningspolicyer:

- Tydliga behörighetsnivåer

- Regler för lösenordshantering

- Riktlinjer för externa enheter

- Protokoll för distansarbete

- Incidentrapporteringsrutiner

Identitetshantering och åtkomstkontroll är avgörande för att säkerställa rätt personer får rätt tillgång vid rätt tidpunkt.

Praktiska implementeringssteg:

- Dokumentera policyer skriftligt

- Kommunicera policyer till alla anställda

- Genomför regelbundna utbildningar

- Uppdatera policyer årligen

- Implementera teknisk kontroll

En stark policy är mer än ett dokument – den är ett levande skydd för er verksamhet.

Proffstips: Skapa enkla, lättförstådda policydokument och komplettera dem med praktiska exempel som hjälper medarbetare att förstå och följa riktlinjerna.

Här är en tabell som sammanfattar de huvudsakliga strategierna och rekommendationerna från artikeln.

Skapa ett tryggt och skalbart företagsnätverk med expertstöd

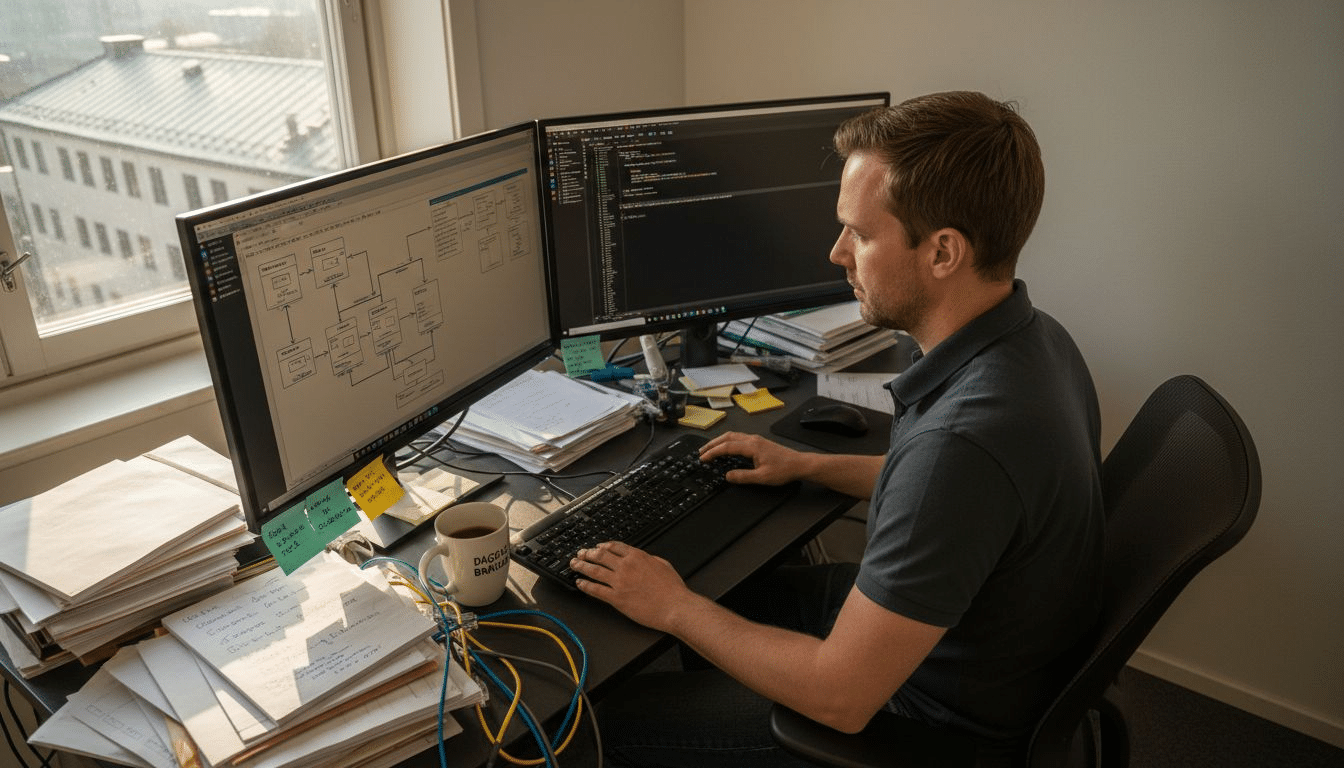

Att bygga och underhålla ett säkert nätverk är en utmaning som kräver rätt kunskap och rätt lösningar. Artikeln visar hur viktigt det är att arbeta med nätverkssegmentering, kontinuerlig övervakning och certifierade tekniker för att undvika säkerhetsrisker och maximera prestanda. Vi förstår hur frustrerande det kan vara att hantera komplex IT-infrastruktur utan rätt hjälp.

Med våra IT-lösningar får du en trygg och modern IT-miljö där säkerhet, backup och smidiga nätverk fungerar sömlöst tillsammans. Våra certifierade tekniker levererar professionell installation och support som håller ditt företags nätverk stabilt och skyddat. Besök https://ithjalpforetag.se för att lära dig mer.

Ta kontroll över ditt nätverk idag och slipp oron för tekniken. Klicka på knappen nedan och Boka Tid så hör vi av oss och hjälper dig förbättra er IT-miljö.

Kontakta oss direkt:

Telefon: 08 400 117 26

E-post: kontakt@ithjalpforetag.se

Vanliga Frågor

Vilka steg bör jag ta för att implementera nätverkssegmentering?

För att implementera nätverkssegmentering bör du först kartlägga din nuvarande nätverksinfrastruktur och identifiera kritiska tillgångar. Definiera sedan logiska segment baserat på funktioner och säkerhetskrav, och säkerställ att du har strikt trafikflödeskontroll som följer detta.

Hur kan jag säkerställa att mina säkerhetsuppdateringar är effektiva?

För att säkerställa effektiva säkerhetsuppdateringar, aktivera automatiska uppdateringar där det är möjligt och skapa en formell uppdateringskalender. Tilldela ansvariga som regelbundet utför säkerhetsgranskningar varje månad för att dokumentera och testa processen.

Vad är de bästa metoderna för att övervaka nätverkstrafik?

De bästa metoderna för nätverksövervakning inkluderar att välja rätt övervakningsverktyg och konfigurera larmmekanismer för att få tidiga varningar vid avvikelser. Definiera normala trafikmönster och skapa rapporteringsrutiner för att snabbt kunna hantera incidenter.

Hur kan jag optimera WiFi-nätverket på min arbetsplats?

För att optimera WiFi-nätverket, placera accesspunkter strategiskt för optimal täckning och använd senaste WiFi-standarder. Genomför kontinuerliga tester och justeringar av nätverket för att säkerställa maximal prestanda.

Vad ingår i en säker backupstrategi?

En säker backupstrategi bör inkludera regelbunden och automatiserad datakopiering samt användning av flera lagringsmedier. Implementera krypterad lagring och säkerställ att du regelbundet testar återställningsrutiner för att garantera dataskyddet.