Varje IT-chef och kontorsadministratör i Stockholm vet att osäkerhet kring nätverksmiljön snabbt kan leda till risker för företagets viktigaste information. Att först identifiera sårbarheter och skapa en trygg grund för nätverkssäkerhet är avgörande innan nya system eller lösningar införs. Med rätt kartläggning och dokumentation sparar du både resurser och undviker onödiga incidenter redan från start.

Innehållsförteckning

- Steg 1: Identifiera behov och förbered nätverksmiljön

- Steg 2: Välj och konfigurera säkra nätverkslösningar

- Steg 3: Implementera accesskontroll och kryptering

- Steg 4: Verifiera nätverkets säkerhet och funktion

- Steg 5: Utbilda personal och övervaka nätverket

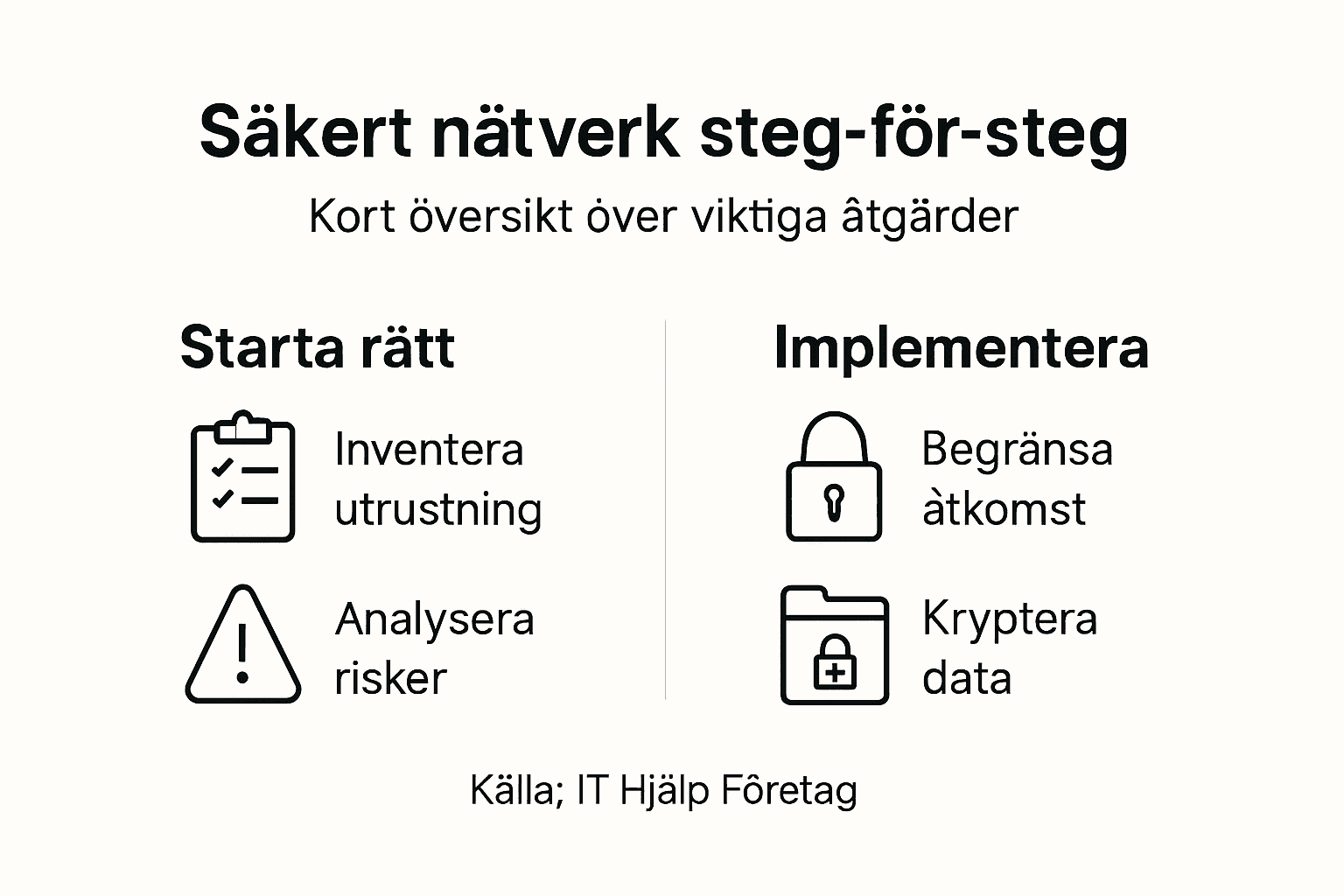

Snabb Sammanfattning

| Nyckelpunkt | Förklaring |

|---|---|

| 1. Kartlägg nätverksmiljön noggrant | Gör en inventering av all utrustning och notera risker för att förbereda säkerhetsåtgärder. |

| 2. Välj säkra nätverkslösningar | Välj utrustning som stödjer moderna säkerhetsåtgärder, och konfigurera dem för att skydda data. |

| 3. Implementera accesskontroll och kryptering | Använd en Zero Trust-strategi för att säkerställa att endast auktoriserade användare får åtkomst till känslig data. |

| 4. Testa säkerhet och funktionalitet | Genomför penetrationstester och kontroller för att identifiera svagheter och verifiera systemets prestanda. |

| 5. Utbilda personalen | Informera och utbilda dina anställda om säkerhetshot och hur de ska skydda företagets data. |

Steg 1: Identifiera behov och förbered nätverksmiljön

Före du installerar någon ny utrustning eller implementerar säkerhetslösningar måste du veta exakt hur din nätverksmiljö ser ut idag. Det här steget handlar om att skapa en solid grund för allt som kommer senare. Genom att noggrant kartlägga dina befintliga system och risker sparar du tid och pengar senare.

Börja med att gör en fullständig inventering av all din nätverksutrustning. Dokumentera varje router, switch, server och ansluten enhet tillsammans med dess version och konfiguration. Detta är särskilt viktigt för större nätverk där det är lätt att tappa överblicken. Notera också standardlösenord på alla enheter och byt dem omedelbar för att förhindra obehörig åtkomst. En vanlig misstag är att glömma standardlösenorden på mindre enheter som accesspunkter eller switches, men det är ofta där angripare söker först.

Därefter genomför du en sårbarhetsanalys av din nuvarande infrastruktur. Regelbundna säkerhetsgranskningar hjälper dig att hitta svagheter innan de blir till problem. Dokumentera vilka datorer och servrar du har, vilka applikationer som körs och hur de är nätverk ihop. Identifiera också vilka data som är mest kritiska för din verksamhet och vad som skulle hända om de blev otillgängliga.

Fråga dig själv och ditt team vilka säkerhetsbehov ni egentligen har. Vilka data behöver skyddas mest? Hur många användare behöver åtkomst? Är det bara datorer eller även mobila enheter och servrar? Svaren på dessa frågor formar resten av ditt nätverksprojekt.

Proffstips: Skapa en detaljerad ritning eller dokumentation av din nuvarande nätverksstruktur innan du startar projektet. Det blir ditt viktigaste verktyg för att planera utbyggnaden och för support senare. Spara denna dokumentation någonstans säker som dina tekniker kan nå den när som helst.

Steg 2: Välj och konfigurera säkra nätverkslösningar

Nu när du förstår dina behov är det dags att välja rätt utrustning och säkerhetslösningar. Detta steg handlar om att bygga en nätverksstruktur som är både säker och anpassad för din verksamhet. De val du gör här kommer att påverka hur väl du kan skydda dina data under många år framöver.

Börja med att välja lämplig nätverksutrustning baserat på storleken på ditt företag och dina säkerhetskrav. En liten byrå behöver inte samma komplexitet som ett större företag med många anställda och servrar. Investera i en router och switchar som stöder moderna säkerhetsfunktioner som VLAN för att separera olika trafiktyper och användare. En väl planerad optimering av nätverkets säkerhet och prestanda från början sparar dig många huvudvärkande senare.

Konfigureringen av din utrustning är där säkerheten faktiskt blir verklighet. Stäng av alla onödiga tjänster och portar på routern och switchen. Ändra alla standardlösenord till starka, unika lösenord. Aktivera brandvägg och implementera åtkomstkontroll för att begränsa vilka enheter som får ansluta till nätverket. Säkerställ att du även sätter upp säker kryptering på alla trådlösa nätverk.

Tänk på hur du vill hantera åtkomsten för dina användare. Behöver alla få samma åtkomst eller bör vissa användare ha begränsningar. Administratörer bör ha separata konton från vanliga användarkonton för säkerhetsskäl. Planera också hur du ska hantera gästanslutningar om du behöver dem.

Proffstips: Dokumentera varje konfigurationssteg du gör på dina enheter. Denna dokumentation blir ovärderlig när du senare behöver felsöka problem eller uppdatera systemet. Spara den tillsammans med din nätverksritning från förra steget.

Här är en översikt över centrala säkerhetsåtgärder och deras effekt på företagsnätverk:

| Säkerhetsåtgärd | Funktion i nätverket | Verksamhetens nytta |

|---|---|---|

| Multifaktorautentisering | Hindrar obehörig inloggning | Minskar risken för dataintrång |

| VLAN-separering | Delar upp nätverk i zoner | Begränsar spridning av hot |

| Kryptering av data | Skyddar datatrafik | Säkrar känslig information |

| Regelbunden övervakning | Upptäcker ovanlig aktivitet | Snabbare respons på incidenter |

| Rättighetsstyrning | Tilldelar åtkomst efter behov | Förhindrar interna hot |

Steg 3: Implementera accesskontroll och kryptering

Accesskontroll och kryptering är två av de viktigaste försvarslinjerna för ditt nätverk. I det här steget lär du dig hur du begränsar vem som får åtkomst till vad och hur du skyddar datan när den överförs eller lagras. Dessa två åtgärder tillsammans skapar ett robust skydd mot obehörig åtkomst och dataintrång.

Börja med att implementera en Zero Trust strategi för nätverk där ingen användare eller enhet antas vara betrodd automatiskt. Detta innebär att du verifierar varje åtkomstförsök oavsett om det kommer från en anställd på kontoret eller en distansarbetare. Ställ upp multifaktorautentisering för alla användarkonton så att ett enkelt lösenord inte räcker för att få åtkomst. Det kan verka omständigt men det stoppar de flesta angripare.

Nästa steg är att implementera rättighetsbegränsning baserat på roller. En receptionist behöver inte åtkomst till bokföringen. En utvecklare behöver inte kunna ta bort användarkonten. Skapa grupper i din administrationsenhet och tilldela endast de behörigheter som varje person faktiskt behöver för sitt arbete. Periodiskt granskar du dessa rättigheter för att se till att de fortfarande är relevanta.

Kryptering är din försäkring för när någon lyckas komma åt dina filer. Sätt upp kryptering för all data i vila, det vill säga data som lagras på servrar och enheter. Använd också kryptering under överföring så att data är skyddad när den rör sig mellan datorerna. HTTPS för webbkommunikation och VPN för fjärråtkomst är två viktiga verktyg här.

Det finns också åtkomst och larmsystem som kan integreras med ditt nätverk för att skapa en helt kontrollerad miljö. Accesskontroll för företag kan kopplas till dina IT-system för att säkerställa att endast auktoriserade personer får fysisk och digital åtkomst.

Proffstips: Börja med att implementera multifaktorautentisering på dina administrativa konton först. Det ger dig det största säkerhetsbenefit med minst användarbesvär och låter dig testa systemet innan du rullar ut det för alla.

Steg 4: Verifiera nätverkets säkerhet och funktion

Nu är det dags att testa om allt fungerar som det ska och att dina säkerhetslösningar faktiskt skyddar dig. Det här steget handlar om att säkerställa att nätverket både är säkert och stabilt innan dina anställda börjar arbeta på det. Du kan inte bara hoppas att allt fungerar, du måste verifiera det.

Börja med att genomföra penetrationstester och sårbarhetsanalyser på ditt nätverk. Det innebär att du medvetet försöker bryta in för att hitta svagheter innan en faktisk angripare gör det. Penetrationstester och sårbarhetsbedömningar är inte något du behöver göra varje dag men de är oumbärliga när du bygger ett nytt nätverk. Om du inte är bekväm med detta själv kan en säkerhetskonsult göra jobbet.

Testar du också nätverkets funktionalitet och stabilitet. Mät vilken hastighet och kapacitet du får. Kontrollera att alla enheter kan kommunicera med varandra som planerat. Testa fjärråtkomst och säkerställ att den fungerar utan att säkerheten kompromisseras. En långsam eller opålitlig anslutning blir snabbt ett problem för dina anställda.

Sätt upp loggning och övervakning på dina nätverksenheter så att du kan se vad som händer. Kontinuerlig nätverksövervakning hjälper dig att upptäcka misstänkta aktiviteter eller prestandaproblem innan de blir riktiga kriser. Titta på loggarna regelbundet och säkerställ att du fattar beslut baserat på vad du ser.

Dokumentera testresultaten noggrant. Vilka sårbarheteter hittade du och vad gjorde du åt dem. Vad var nätverkets prestanda innan och efter optimering. Denna dokumentation blir ditt bevis på att du gjort jobbet ordentligt.

Proffstips: Skapa ett testschema och genomför dessa verifieringstester regelbundet, inte bara när du startar. Många säkerhetsproblem dyker upp över tid när nya enheter läggs till eller mjukvara uppdateras.

Steg 5: Utbilda personal och övervaka nätverket

En säker nätverksmiljö är bara hälften av lösningen. Din personal är den andra halvan. Det här steget handlar om att skapa en säkerhetskonsciös kultur där alla förstår vilken roll de spelar i att skydda företagets data. Utan utbildning och övervakan blir även det bästa nätverket sårbart.

Börja med att informera ditt team om vilka hot som finns och hur de kan undvika dem. Många säkerhetsproblem kommer inte från sofistikerade attacker utan från enkla misstag som phishing eller glömda lösenord. En kort utbildningssession om hur man identifierar misstänkta mejl kan spara dig från en kostnad säkerhetskris. Gör detta till en löpande konversation, inte en engångsevent.

Sätt upp rutiner för lösenordshantering och lär dina anställda att aldrig dela sina uppgifter. Förklara varför multifaktorautentisering är viktigt och hur den fungerar i praktiken. Om personalen förstår syftet bakom säkerhetsmåtten blir de mindre benägna att försöka kringgå dem. Säkerhetskulturen växer när alla är medvetna om sitt ansvar för att skydda företagets resurser.

Implementera en övervakningsmiljö för ditt nätverk. Du behöver en ansvarig person eller ett team som kollar på säkerhetsvarningar och loggfiler regelbundet. Det är inte tillräckligt att bara samla in data, du måste också analysera den. Om en användare försöker logga in från en ovanlig plats eller någon gör många misslyckade inloggningsförsök måste du reagera snabbt.

Skapa en process för hur personalen rapporterar misstänkta aktiviteter eller säkerhetsproblem. De som arbetar dagligen med systemet ser ofta saker som automatiska övervakningsverktyg missar. Gör det enkelt för dem att höra av sig utan att behöva oroa sig för konsekvenser.

Proffstips: Implementera ett ticketsystem där säkerhetsproblem loggas och spåras. Då kan du se mönster över tid och planera åtgärder baserat på verklig data istället för gissningar.

En sammanfattning av ansvarsfördelning vid säker nätverksdrift:

| Ansvarsfält | Ansvarig aktör | Exempel på uppgift |

|---|---|---|

| Teknisk konfiguration | IT-administratör | Sätta lösenord, aktivera brandväggar |

| Policy och rutiner | IT-ansvarig/ledning | Definiera åtkomsträttigheter |

| Personalsäkerhet | Alla anställda | Rapportera misstänkta incidenter |

| Övervakning & loggning | IT-support/extern partner | Granska loggar regelbundet |

Skapa ett säkert och effektivt företagsnätverk med rätt IT‑stöd

Att bygga ett tryggt nätverk för ditt företag innebär att hantera många komplexa detaljer som accesskontroll, kryptering och kontinuerlig övervakning. Dessa utmaningar kräver både expertis och rätt verktyg för att säkerställa att dina kritiska data alltid är skyddade samtidigt som verksamheten får den prestanda den behöver. Vi på IT Hjälp Företag förstår hur viktigt det är att kombinera robust säkerhet med användarvänlighet och skalbarhet i alla led.

Med våra professionella tjänster får du:

- UniFi‑baserade nätverk med full kontroll och optimerad prestanda

- Access- och larmsystem som integreras sömlöst med dina it-lösningar

- Certifierade tekniker som ger trygg installation och pålitlig support

Ta nästa steg mot en säker och modern IT-miljö hos oss. Besök gärna IT Hjälp Företag för att läsa mer om våra tjänster eller direkt på https://ithjalpforetag.se.

Vill du ha personlig hjälp med att skapa ett säkert nätverk anpassat efter dina behov? Klicka på knappen nedan och

eller kontakta oss direkt på

Vanliga Frågor

Hur inventerar jag min nuvarande nätverksutrustning för att skapa ett säkert nätverk?

Börja med att göra en fullständig inventering av all din nätverksutrustning. Dokumentera varje router, switch och server, inklusive version och konfiguration, för att få en tydlig översikt över din nuvarande miljö.

Vilka säkerhetslösningar bör jag prioritera när jag skapar ett säkert nätverk för mitt företag?

Fokusera på att implementera multifaktorautentisering, kryptering av data och åtkomstkontroll baserat på roller. Genom att göra detta kan du kraftigt minska risken för dataintrång och obehörig åtkomst.

Hur kan jag utbilda min personal om säkerhetsrisker relaterade till nätverket?

Genomför regelbundna utbildningssessioner där du informerar dina anställda om vanliga säkerhetshot, som phishing och lösenordshantering. Upprepa denna träning åtminstone varje kvartal för att hålla säkerhetsmedvetenheten hög.

Vad innebär en sårbarhetsanalys och hur genomför jag en?

En sårbarhetsanalys innebär att identifiera och bedöma svagheter i ditt nätverk. Genomför denna analys minst en gång per år och dokumentera resultaten för att åtgärda eventuella upptäckta brister.

Hur övervakar jag nätverkets säkerhet effektivt efter installationen?

Sätt upp kontinuerlig övervakning av nätverkets loggar och säkerhetslarm. Granska loggarna minst en gång i veckan för att snabbt identifiera och åtgärda misstänkt aktivitet.

Hur verifierar jag att mitt säkerhetsarbete ger resultat?

Genomför penetrationstester och regelbundna sårbarhetsanalyser för att säkerställa att ditt nätverk är säkert. Utför dessa tester minst två gånger om året för att få en exakt bild av din nätverks säkerhet.