Att en enda incident snabbt kan sprida sig i ett osegmenterat nätverk oroar många IT-ansvariga. För företag i Stockholm blir frågan hur man bäst skyddar sin digitala miljö mer aktuell för varje dag. Nätverkssegmentering skapar tydliga gränser mellan verksamhetskritiska system och minimerar riskerna vid intrång, samtidigt som det ger bättre möjligheter att styra och övervaka nätverkstrafiken. Utforska hur rätt segmentering stärker företagets skydd och förenklar administrationen.

Innehållsförteckning

- Vad innebär nätverkssegmentering och dess syfte

- De vanligaste segmenteringsmetoderna i företag

- Så fungerar nätverkssegmentering och typiska exempel

- Risker och konsekvenser vid avsaknad av segmentering

- Strategier för effektiv segmentering och regelefterlevnad

Viktiga punkter

| Punkt | Detaljer |

|---|---|

| Nätverkssegmentering minskar säkerhetsrisker | Genom att dela upp nätverket i segment kan potentiella intrång begränsas och skadeverkningar mildras. |

| Flera metoder för segmentering finns | Användning av VLAN, ACL och brandväggar möjliggör effektiva och anpassningsbara skyddsmekanismer. |

| Regelbundna granskningar är avgörande | För att upprätthålla säkerheten behöver åtkomstkontroller och segmenteringar ses över och uppdateras kontinuerligt. |

| Brist på segmentering leder till stora risker | Utan segmentering kan en attack få förödande konsekvenser för hela organisationens IT-infrastruktur. |

Vad innebär nätverkssegmentering och dess syfte

Nätverkssegmentering är en avancerad säkerhetsstrategi som handlar om att dela upp ett företags digitala infrastruktur i mindre, mer hanterbara och skyddade segment. Principen liknar att bygga brandväggar mellan olika avdelningar i ett nätverk, vilket skapar en mer robust och kontrollerad IT-miljö. Nätverkssegmentering innebär att dela upp ett nätverk i flera mindre delar eller subnät med specifika säkerhetsnivåer och åtkomstkontroller.

Syftet med nätverkssegmentering är främst att minimera potentiella säkerhetsrisker och begränsa skadeverkningarna vid ett eventuellt intrång. Genom att dela upp nätverket i mindre segment skapas naturliga barriärer som förhindrar att en säkerhetsincident i ett område automatiskt sprider sig till andra kritiska delar av organisationens infrastruktur. Detta innebär att även om en angripare lyckas ta sig in i ett segment, kommer de fortfarande att möta betydande hinder när de försöker röra sig vidare i nätverket.

Det finns flera metoder för att implementera nätverkssegmentering, både fysiskt och logiskt. Fysisk segmentering kan ske genom dedikerade brandväggar och switchar, medan logisk segmentering använder tekniker som virtuella nätverk (VLAN) och åtkomstkontrollistor (ACL). VLAN och ACL möjliggör detaljerad trafikstyrning mellan olika nätverkssegment, vilket ger företag möjlighet att definiera exakt vilka enheter och användare som får kommunicera med varandra.

Proffstips: Börja med att kartlägga era kritiska system och skapa initiala segment baserade på känslighetsgrad och funktionalitet för en effektiv nätverkssegmentering.

De vanligaste segmenteringsmetoderna i företag

Företag har flera effektiva metoder för nätverkssegmentering som kan anpassas efter organisationens specifika säkerhetsbehov och infrastruktur. VLAN är en av de mest använda teknikerna för att skapa logiska nätverk som kan separeras och kontrolleras oberoende av den fysiska nätverksstrukturen. Genom virtuella nätverk kan företag skapa naturliga barriärer mellan olika avdelningar eller funktioner, vilket begränsar potentiell skadlig nätverkstrafik.

Ett annat vanligt tillvägagångssätt är användningen av åtkomstkontrollistor (ACL), som möjliggör detaljerad styrning av vilka enheter och användare som får kommunicera mellan olika nätverkssegment. Dessa listor fungerar som digitala gränsvakter och kan konfigurera specifika regler för trafikflöden, vilket ger IT-avdelningar möjlighet att implementera principen om minsta möjliga behörighet.

Experimentella studier visar att kombinationen av segmenteringstekniker ger mest effektiv säkerhet. Tekniker som Router-on-a-Stick och lager 3-switchar erbjuder avancerade routningmöjligheter direkt i switchstrukturen, vilket minskar belastningen på traditionella routrar och ökar nätverkets övergripande prestanda. Dessa metoder möjliggör mer sofistikerade säkerhetsstrategier där varje segment kan ha sina egna specifika säkerhetsregler och åtkomstkontroller.

Här är en jämförelse mellan de vanligaste metoderna för nätverkssegmentering:

| Metod | Teknisk typ | Typisk användning | Säkerhetsnivå |

|---|---|---|---|

| VLAN | Logisk segmentering | Separera avdelningar digitalt | Hög |

| ACL | Logisk segmentering | Begränsa åtkomst mellan segment | Mycket hög |

| Brandväggar | Fysisk segmentering | Skydda viktiga system mot hot | Mycket hög |

| Lager 3-switchar | Fysisk/logisk | Effektiv intern routning | Hög |

Proffstips: Genomför regelbundna granskningar av era nätverkssegment och uppdatera åtkomstkontrollerna för att säkerställa att de fortfarande motsvarar företagets aktuella säkerhetsbehov.

Så fungerar nätverkssegmentering och typiska exempel

Nätverkssegmentering fungerar genom att systematiskt dela upp IT-infrastrukturen i mindre, kontrollerbara segment med specifika säkerhets- och kommunikationsregler. Principen liknar att skapa brandväggar mellan olika avdelningar, där varje segment har sina egna åtkomstkrav och trafikflöden. Genom denna metod kan företag effektivt begränsa potentiella säkerhetsriskers spridning och skydda känslig information från obehörig åtkomst.

Ett typiskt exempel på nätverkssegmentering är att separera olika verksamhetsområdens nätverk med varierande säkerhetsnivåer. Exempelvis kan ett företag skapa ett isolerat segment för ledningsgruppens nätverk, där endast behörig personal får tillträde, medan andra segment hanterar mindre känsliga arbetsuppgifter. Detta möjliggör granulär kontroll över informationsflöden och minimerar risken för omfattande dataintrång.

Segmenteringen kan implementeras både fysiskt och logiskt. Fysisk segmentering innebär användning av separata hårdvaruenheter som brandväggar och switchar, medan logisk segmentering använder tekniker som virtuella nätverk (VLAN) och åtkomstkontrollistor (ACL). Båda metoderna syftar till att skapa tydliga gränser mellan olika nätverkssegment och säkerställa att endast auktoriserad trafik tillåts passera mellan dem.

Proffstips: Kartlägg först era kritiska system och skapa segment baserat på informationens känslighetsgrad och verksamhetens specifika behov.

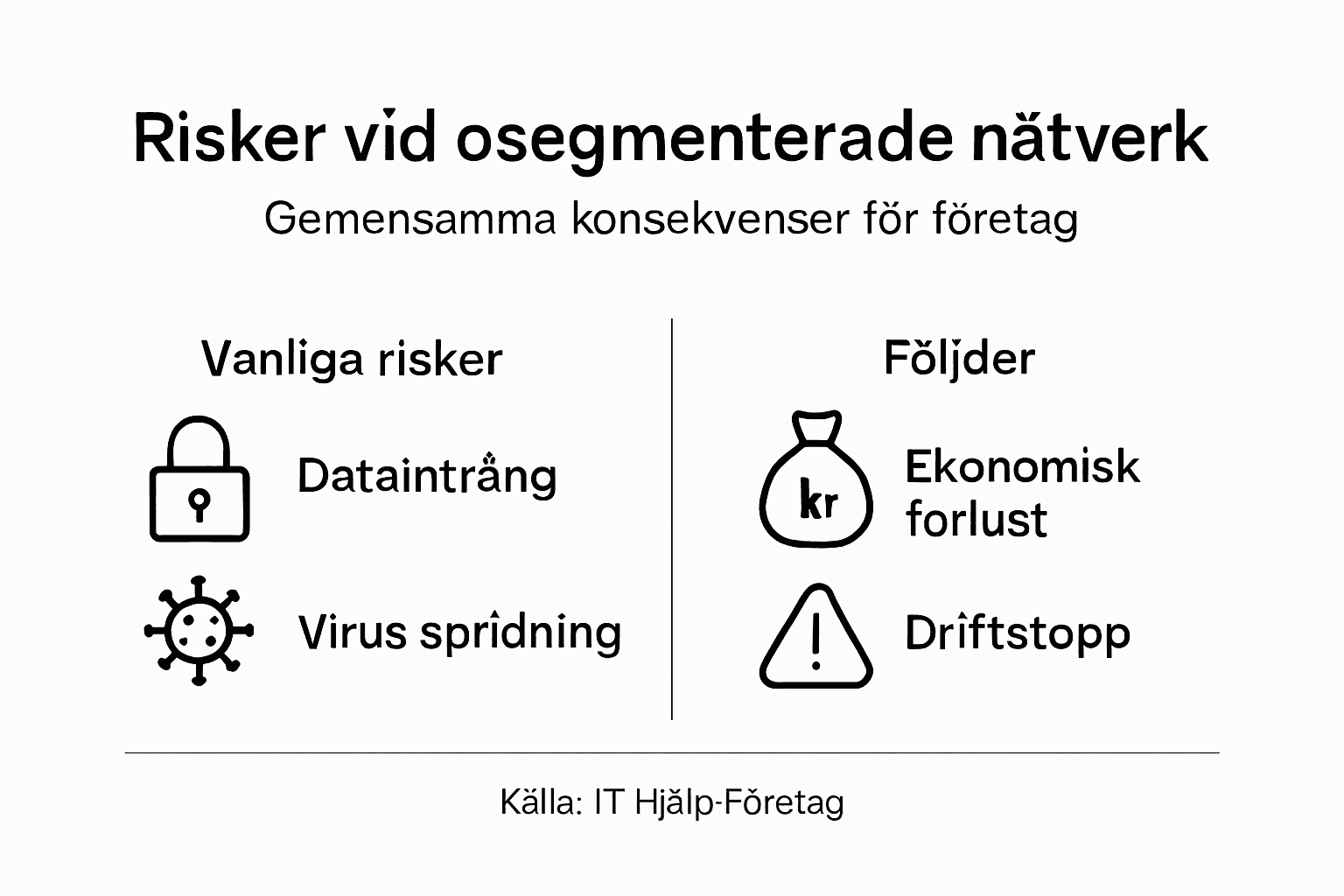

Risker och konsekvenser vid avsaknad av segmentering

Utan nätverkssegmentering exponeras hela organisationens digitala infrastruktur för potentiella säkerhetshot. När ett nätverk saknar logiska och fysiska barriärer mellan olika segment, skapas en miljö där en enda framgångsrik attack kan få katastrofala konsekvenser. En obehörig aktör som tar sig in i ett osegmenterat nätverk kan snabbt röra sig mellan olika system och komma åt kritisk information, känsliga databaser och administrativa system.

Konsekvenserna av bristande nätverkssegmentering är mångfacetterade och allvarliga. Trafikmängder och säkerhetsrisker ökar exponentiellt när det saknas logisk uppdelning, vilket försvårar övervakning och kontroll. Detta medför direkta risker som dataläckor, obehörig åtkomst och snabb spridning av skadlig kod mellan olika delar av nätverket. Små säkerhetshål kan snabbt eskalera till fullskaliga systemkompromisser.

Ett osegmenterat nätverk innebär också betydande ekonomiska risker. Kostnader för återställning efter en attack kan bli astronomiska, inte bara i form av direkta IT-reparationer utan även genom förlorat förtroende, potentiella juridiska påföljder och affärsavbrott. Små och medelstora företag löper särskilt stor risk, eftersom de ofta saknar robusta säkerhetsstrukturer och har begränsade resurser för omfattande incidenthantering.

Tabellen nedan sammanfattar vanliga risker som uppstår om nätverkssegmentering saknas:

| Risktyp | Följd för verksamheten | Exempel på konsekvens |

|---|---|---|

| Dataläcka | Förlust av känslig information | Utlämning av kunduppgifter till obehörig |

| Ransomware | Affärsavbrott, IT-kostnader | Driftsstopp, lönekrav till hackare |

| Obehörig åtkomst | Kompromettering av system | Obefogad tillgång till administrativa tjänster |

| Ekonomisk skada | Höga återställningskostnader | IT-sanering och tappat förtroende |

Proffstips: Genomför en grundlig sårbarhetsanalys av ert nätverk och prioritera segmentering av de mest kritiska systemen först.

Strategier för effektiv segmentering och regelefterlevnad

Effektiv nätverkssegmentering kräver en genomtänkt och systematisk strategi som går bortom enkel teknisk implementering. Processen börjar med en grundlig kartläggning och klassificering av organisationens digitala tillgångar, där varje system och datakälla noggrant utvärderas utifrån sin känslighetsgrad och kritiska betydelse för verksamheten. Detta innebär att identifiera de mest känsliga informationstillgångarna och skapa dedikerade segment med strängare åtkomstkontroller.

Implementeringen av segmenteringsstrategin måste balansera säkerhetskrav med verksamhetens operativa behov. Användningen av flera skyddslager är avgörande, vilket inkluderar tekniker som virtuella nätverk (VLAN), avancerade brandväggar och detaljerade åtkomstkontroller. Varje segment bör ha specifika säkerhetspolicyer som begränsar kommunikation och definierar exakt vilka enheter och användare som får interagera med varandra. Detta möjliggör en granulär kontroll som minimerar risken för obehörig åtkomst.

Regelefterlevnad är en central aspekt av nätverkssegmentering, särskilt för företag inom reglerade branscher som finans och sjukvård. Strategin måste kontinuerligt uppdateras för att möta föränderliga externa regelverk och interna säkerhetskrav. Detta innebär regelbundna säkerhetsrevisioner, dokumentation av nätverkskonfigurationer och implementering av mekanismer som möjliggör spårbarhet och granskning av all nätverkstrafik.

Proffstips: Skapa en dedikerad arbetsgrupp som regelbundet utvärderar och uppdaterar er nätverkssegmenteringsstrategi för att säkerställa maximal säkerhet och regelefterlevnad.

Förbättra din IT-säkerhet med professionell nätverkssegmentering

Att förstå vikten av nätverkssegmentering är första steget mot en säkrare och mer kontrollerad IT-miljö. Artikeln visar tydligt hur bristen på segmentering kan leda till allvarliga säkerhetsrisker och dyra konsekvenser. Genom att använda rätt metoder som VLAN och ACL kan du begränsa åtkomst och minimera spridning av intrång – men det kräver rätt expertis och kontinuerlig uppföljning.

Vi på IT Hjälp Företag erbjuder kompletta lösningar för nätverkssegmentering och IT-säkerhet som skyddar dina kritiska system. Med certifierade tekniker skapar vi en trygg och robust IT-miljö som med smarta nätverk, säkerhetslösningar och backup gör jobbet enklare för dig. Vill du säkra din verksamhet och minska riskerna? Då är det dags att Boka Tid med oss redan idag.

Kontakta oss på

Lär dig mer om våra tjänster under IT-Artiklar och upptäck hur vår expertis kan göra skillnad för just din IT-miljö.

Vanliga Frågor

Vad är nätverkssegmentering?

Nätverkssegmentering är en säkerhetsstrategi som delar upp ett företags nätverk i mindre, hanterbara segment för att förbättra säkerheten och kontrollen av informationsflöden.

Hur ökar nätverkssegmentering IT-säkerheten?

Genom att skapa barriärer mellan olika segment förhindras spridning av säkerhetsincidenter, vilket skyddar känslig information och begränsar potentiella skador vid intrång.

Vilka metoder används för nätverkssegmentering?

Vanliga metoder inkluderar virtuella nätverk (VLAN), åtkomstkontrollistor (ACL), och fysiska brandväggar. Dessa tekniker möjliggör detaljerad trafikstyrning och säkerhetskontroller.

Vilka risker finns om man inte segmenterar sitt nätverk?

Utan segmentering kan en enda säkerhetsincident snabbt sprida sig över hela nätverket, vilket kan leda till dataläckor, obehörig åtkomst och betydande ekonomiska kostnader.